В XII столетии до н.э. Греция объявила войну Трое. Греки начали 10-летнюю войну против этого города, но так и не смогли его взять. Тогда они пошли на хитрость. По совету Одиссея был сооружен огромный деревянный конь. Внутри этого коня спряталось несколько героев, а ахейское войско, погрузившись на корабли, отплыло к острову Тендос.

Троянцы решили, что осада снята и, поверив словам лазутчика Синона о том, что конь оставлен ахейцами для того, чтобы умилостивить богиню Афину, и обладание им сделает Трою неприступной, перенесли его в город, разрушив при этом часть крепостной стены. Напрасно жрец Лаокоон убеждал троянцев, что этого не следует делать. Ночью из чрева коня вышли воины-ахейцы и открыли городские ворота вернувшемуся под покровом темноты войску. Троя была взята и разрушена.

Вот почему подобные программы называют «троянскими конями» — они работают незаметно для пользователя ПК, прикрываясь действиями других приложений.

Что такое троянский конь?

Троянский конь — это программа, которая предоставляет посторонним доступ к компьютеру для совершения каких-либо действий на месте назначения без предупреждения самого владельца компьютера либо высылает по определенному адресу собранную информацию. При этом она, как правило, выдает себя за что-нибудь мирное и чрезвычайно полезное. Часть троянских программ ограничивается тем, что отправляет ваши пароли по почте своему создателю или человеку, который сконфигурировал эту программу (е-mail trojan). Однако для пользователей Internet наиболее опасны программы, позволяющие получить удаленный доступ к их машине со стороны (BackDoor). Очень часто трояны попадают на компьютер вместе с полезными программами или популярными утилитами, маскируясь под них.

Windows без всего, или Сумасшедший реестр 4

Особенностью этих программ, заставляющей классифицировать их как вредные, является отсутствие предупреждения об их инсталляции и запуске. При запуске троян устанавливает себя в систему и затем следит за ней, при этом пользователю не выдается никаких сообщений о его действиях. Более того, ссылка на троянца может отсутствовать в списке активных приложений или сливаться с ними.

В результате пользователь компьютера может и не знать о его присутствии в системе, в то время как компьютер открыт для удаленного управления. Достаточно часто под понятием «троян» подразумевается вирус. На самом деле это далеко не так. В отличие от вирусов, трояны направлены на получение конфиденциальной информации и доступ к определенным ресурсам компьютера.

Возможны различные пути проникновения трояна в вашу систему. Чаще всего это происходит при запуске какой-либо полезной программы, в которую внедрен сервер трояна. В момент первого запуска сервер копирует себя в какую-нибудь директорию, прописывает себя на запуск в системном реестре, и даже если программа-носитель никогда больше не запустится, ваша система уже заражена трояном.

Заразить машину можете вы сами, запустив зараженную программу. Обычно это происходит, если программы скачиваются не с официальных серверов, а с личных страничек. Внедрить трояна могут также посторонние люди при наличии доступа к вашей машине, просто запустив его с дискеты.

Реестр не сохраняет изменения, РЕШЕНО!!!

Типы Троянов

На данный момент наибольшее распространение получили трояны следующих типов:

1. Утилиты скрытого (удаленного) администрирования (BackDoor — с англ. «задняя двеpь»).

Троянские кони этого класса по своей сути являются достаточно мощными утилитами удаленного администрирования компьютеров в сети. По своей функциональности они во многом напоминают различные системы администрирования, разрабатываемые известными фирмами — производителями программных продуктов.

Единственная особенность этих программ заставляет классифицировать их как вредные троянские программы: отсутствие предупреждения об инсталляции и запуске.

При запуске троянец устанавливает себя в системе и затем следит за ней, при этом пользователю не выдается никаких сообщений о действиях троянца в системе. Более того, ссылка на троянца может отсутствовать в списке активных приложений. В результате «пользователь» этой троянской программы может и не знать о ее присутствии в системе, в то время как его компьютер открыт для удаленного управления.

Современные утилиты скрытого администрирования (BackDoor) достаточно просты в использовании. Они обычно состоят главным образом из двух основных частей: сервера (исполнитель) и клиента (управляющий орган сервера).

Сервер — это исполняемый файл, который определенным образом внедряется на вашу машину, загружается в память одновременно с запуском Windows и выполняет получаемые от удаленного клиента команды. Сервер отправляется жертве, и в дальнейшем вся работа ведется через клиента на компьютере хакера, т.е. через клиента посылаются команды, а сервер их выполняет. Внешне его присутствие никак не обнаруживается. После запуска серверной части трояна на компьютере пользователя резервируется определенный порт, отвечающий за связь с Интернетом.

После этих действий злоумышленник запускает клиентскую часть программы, подключается к этому компьютеру через открытый в онлайне порт и может выполнять на вашей машине практически любые действия (это ограничивается лишь возможностями используемой программы). После подключения к серверу управлять удаленным компьютером можно практически как своим: перезагружать, выключать, открывать CD-ROM, удалять, записывать, менять файлы, выводить сообщения и т.д. На некоторых троянах можно изменять открытый порт в процессе работы и даже устанавливать пароль доступа для «хозяина» данного трояна. Существуют также трояны, которые позволяют использовать «затрояненную» машину в качестве прокси-сервера (протоколы HTTP или Socks) для сокрытия реального IP-адреса хакера.

В архиве такого трояна обычно находится 5 следующих файлов: клиент, редактор для сервера (конфигуратор), сервер трояна, упаковщик (склейщик) файлов, файлы документации. У него достаточно много функций, среди которых можно выделить следующие:

1) сбор информации об операционной системе;

2) определение кэшированных и dial-up-паролей, а также паролей популярных программ дозвона;

3) нахождение новых паролей и отправка другой информации на е-mail;

4) скачивание и запуск файлов по указанному пути;

5) закрывание окон известных антивирусов и файрволлов при обнаружении;

6) выполнение стандартных операций по работе с файлами: просмотра, копирования, удаления, изменения, скачивания, закачивания, запуска и воспроизведения;

7) автоматическое удаление сервера трояна из системы через указанное количество дней;

8) управление CD-ROM, включение/отключение сочетания клавиш Ctrl+Alt+Del, просмотр и изменение содержимого буфера обмена, сокрытие и показ таскбара, трея, часов, рабочего стола и окон;

9) установление чата с жертвой, в т.ч. для всех пользователей, подключенных к данному серверу;

10) отображение на экране клиента всех нажатых кнопок, т.е. имеются функции клавиатурного шпиона;

11) выполнение снимков экрана разного качества и размера, просмотр определенной области экрана удаленного компьютера, изменение текущего разрешения монитора.

Трояны скрытого администрирования и сейчас наиболее популярны. Каждому хочется стать обладателем такого трояна, поскольку он может предоставить исключительные возможности для управления и выполнения различных действий на удаленном компьютере, которые могут напугать большинство пользователей и доставить уйму веселья хозяину трояна. Очень многие используют трояны для того, чтобы просто поиздеваться над кем-нибудь, выглядеть в глазах окружающих «суперхакером», а также для получения конфиденциальной информации.

2. Почтовые (е-mail trojan).

Трояны, позволяющие «вытаскивать» пароли и другую информацию из файлов вашего компьютера и отправлять их по электронной почте хозяину. Это могут быть логины и Internet-пароли провайдера, пароль от почтового ящика, пароли ICQ и IRC и др.

Чтобы отправить письмо владельцу по почте, троян связывается с почтовым сервером сайта по протоколу SMTP (например, на smtp.mail.ru). После сбора необходимых данных троян проверит, отсылались ли эти данные. Если нет — данные отсылаются и сохраняются в регистре. Если уже отсылались, то из регистра извлекается предыдущее письмо, и происходит его сравнение с текущим.

Если в информации произошли какие-либо изменения (появились новые данные), то письмо отсылается, и в регистре записываются свежие данные о паролях. Одним словом, этот вид троянов просто занимается сбором информации, и жертва может даже и не догадываться, что ее пароли уже кому-то известны.

В архиве такого трояна обычно находится 4 файла: редактор сервера (конфигуратор), сервер трояна, упаковщик (склейщик) файлов, руководство для использования.

В результате работы могут определяться следующие данные:

1) IP-адрес компьютера жертвы;

2) подробнейшие сведения о системе (имя компьютера и пользователя, версия Windows, модем и т.д.);

3) все кэшированные пароли;

4) все настройки телефонных соединений включая телефонные номера, логины и пароли;

5) пароли от ICQ;

6) N последних посещенных сайтов.

3. Клавиатурные (Keylog-gers).

Эти трояны записывают все, что было набрано на клавиатуре (включая пароли) в файл, который впоследствии отправляется на определенный е-mail или пpосматpивается чеpез FTP (File Transfer Protocol). Keylogger’ы обычно занимают мало места и могут маскироваться под другие полезные программы, из-за чего их бывает трудно обнаружить. Еще одной причиной трудности обнаружения такого трояна является то, что его файлы называются как системные. Некоторые трояны этого типа могут выделять и расшифровывать пароли, найденные в специальных полях для ввода паролей.

Такие программы требуют ручной настройки и маскировки. Keylogger’ы можно использовать не только в хулиганских целях. Например, их очень удобно поставить на своем рабочем месте или дома на время отъезда.

4. Программы-шутки (Joke programs).

Эти программы безвредны по своей сути. Они не причиняют компьютеру какого-либо прямого вреда, однако выводят сообщения о том, что такой вред уже причинен, может быть причинен при каких-либо условиях, либо предупреждают пользователя о несуществующей опасности. Программы-шутки запугивают пользователя сообщениями о форматировании жесткого диска, определяют вирусы в незараженных файлах, выводят странные вирусоподобные сообщения и т.д. это зависит от чувства юмора создателя такой программы. Конечно же, тут нет никаких причин для волнения, если за этим компьютером не работают другие неопытные пользователи, которых подобные сообщения могут сильно напугать.

5. К «троянским коням» также можно отнести зараженные файлы, код которых определенным образом подправлен или изменен криптографическим методом. Например, файл шифруется специальной программой и (или) упаковывается неизвестным архиватором. В итоге даже последние версии антивирусов не могут определить наличие в файле трояна, так как носитель кода отсутствует в их антивирусной базе.

Защита от троянов (платформа Windows)

Обнаружить работу современной троянской программы на своем компьютере достаточно сложно. Однако можно выделить следующие рекомендации для обнаружения и удаления троянских программ:

1. Используйте антивирусную программу.

Обязательно используйте антивирусную программу для проверки файлов и дисков, регулярно обновляя при этом ее антивирусную базу через Интернет. Если база не обновляется, результат работы антивируса сводится к нулю, поскольку новые трояны появляются с не меньшей регулярностью, чем обновления антивирусных баз.

Поэтому этот метод нельзя признать абсолютно надежным. Иногда, как показывает практика, если сервер трояна внедрен в исполняемый файл, антивирусы во многих случаях не могут его обнаружить. На сегодняшний момент с наилучшей стороны в этом плане зарекомендовали себя антивирусы Kaspersky Anti-Virus и Dr. Web.

Наряду с антивирусами существуют специализированные программы (антигены), которые могут найти, определить и уничтожить большую часть троянов, однако бороться с ними становится все сложнее и сложнее. В качестве такой программы, предназначенной для поиска и уничтожения троянов на вашем компьютере, можно порекомендовать Trojan Hunter.

2. Установите персональный брандмауэр (файрволл) и внимательно разберитесь в его настройках. Основным признаком работы трояна являются лишние открытые порты. При запуске сервера троянской программы файрволл изнутри заблокирует ее порт, лишив тем самым связи с Интернетом.

Файрволл дает дополнительную защиту, однако, с другой стороны, пользователю просто надоедает постоянно отвечать на запросы программы по поводу работы определенного сервиса и прохождения данных через определенный порт. Иногда бывают крайние случаи, когда даже файрволл и антивирус бессильны что-либо предпринять, так как закрываются трояном. Это также является сигналом пользователю о том, что в системе присутствует троян.

Для контроля открытых портов можно также воспользоваться сканерами портов или программами, которые показывают открытые в настоящий момент порты и возможное подключение к ним посторонних пользователей.

Из файрволлов достаточно качественным продуктом является Agnitum Outpost Firewall Pro, позволяющий настроить работу приложений и необходимый пользовательский уровень.

3. Ограничьте число посторонних, имеющих доступ к вашему компьютеру, поскольку достаточно большое число троянов и вирусов переносится на внешних носителях (дискетах и дисках). Также рекомендуется периодически менять пароли на особо важные аккаунты.

4. Не скачивайте файлы и фотографии с сомнительных сайтов (домашние странички с фото и т.д.). Достаточно часто фотография и сервер трояна скреплены («склеены») вместе для усыпления бдительности пользователя, и этот фактор не вызывает сомнений. Здесь троян маскируется под картинку. При этом иконка действительно будет от картинки, но вот расширение останется *.ехе. После двухкратного нажатия на фотографию троян запускается и делает свое черное дело.

5. Не следует использовать сомнительные программы, якобы ускоряющие работу компьютера в Интернете в N раз (ускоряющие работу CD-ROM, мыши, коврика для мыши и т.п.). При этом внимание необходимо обратить на иконку программы, особенно если вы ни с кем заранее не договаривались. В этом случае можно задать вопрос отправителю, и, если положительного ответа не последовало, удалять такую программу.

При получении письма с прикрепленным архивом (файл с расширениями *.rar, *.zip, *.arj) не следует сразу его открывать и просматривать файлы. По возможности его надо сохранить на диск, после чего проверить антивирусной программой и только после этого открыть. Если в архиве обнаружен вирус, необходимо немедленно удалить весь архив, не пытаясь его сохранять или, тем более, открывать файлы.

7. Если вы пользуетесь системой Windows XP, то при риске открыть зараженный файл создайте точку восстановления. Для Windows 98 рекомендуется установить аналогичную программу, позволяющую произвести откат системы назад (например, Second Chance или другую подобного типа).

8. При использовании стандартного почтового клиента Windows (Microsoft Outlook Express) следует отключить автоматическое получение почты, которое может запустить закодированного трояна, находящегося в теле (внутри) письма. Вместо программы Outlook Express вы также можете использовать более безопасный и быстрый почтовый клиент The Bat!, являющийся одним из лучших.

9. Осуществляйте контроль задач и сервисов, запускаемых в системе. Практика показывает, что 99% троянов прописываются на запуск в системном реестре. Для эффективного удаления трояна из системы нужно сначала удалить запись в реестре или строку, его запускающую, затем перезагрузить компьютер, а уж затем спокойно удалять этот файл.

10. Если ПК ведет себя подозрительно, а продолжать работу необходимо, вводите вручную свой логин и пароль в окнах, минуя сохранение их в браузере или в почтовом клиенте.

11. Желательно делать копии важных файлов, сохраняя их на дискете или CD-диске. Это поможет быстро восстановить утраченные данные при возможном крахе системы и последующем форматировании жестких дисков.

Intended-вирусы

К таким вирусам относятся программы, которые на первый взгляд являются стопроцентными вирусами, но не способны размножаться по причине ошибок.

Например, вирус, который при заражении «забывает» поместить в начало файлов команду передачи управления на код вируса, либо записывает в нее неверный адрес своего кода, либо неправильно устанавливает адрес перехватываемого прерывания (что в подавляющем большинстве случаев завешивает компьютер) и т.д.

К категории «intended» также относятся вирусы, которые по приведенным выше причинам размножаются только один раз — из «авторской» копии. Заразив какой-либо файл, они теряют способность к дальнейшему размножению.

Появляются intended-вирусы чаще всего при неумелой перекомпиляции какого-либо уже существующего вируса, либо по причине недостаточного знания языка программирования, либо по причине незнания технических тонкостей операционной системы.

Конструкторы вирусов

Конструктор вирусов — это утилита, предназначенная для изготовления новых компьютерных вирусов. Известны конструкторы вирусов для DOS, Windows и макро-вирусов. Они позволяют генерировать исходные тексты вирусов (ASM-файлы), объектные модули, и/или непосредственно зараженные файлы.

Некоторые конструктороы (VLC, NRLG) снабжены стандартным оконным интерфейсом, где при помощи системы меню можно выбрать тип вируса, поражаемые объекты (COM и/или EXE), наличие или отсутствие самошифровки, противодействие отладчику, внутренние текстовые строки, выбрать эффекты, сопровождающие работу вируса и т.п. Прочие конструкторы (PS-MPC, G2) не имеют интерфейса и считывают информацию о типе вируса из конфигурационного файла.

Полиморфные генераторы

Полиморфик-генераторы, как и конструкторы вирусов, не являются вирусами в прямом смысле этого слова, поскольку в их алгоритм не закладываются функции размножения, т.е. открытия, закрытия и записи в файлы, чтения и записи секторов и т.д. Главной функцией подобного рода программ является шифрование тела вируса и генерация соответствующего расшифровщика.

Обычно полиморфные генераторы распространяются их авторами без ограничений в виде файла-архива. Основным файлом в архиве любого генератора является объектный модуль, содержащий этот генератор. Во всех встречавшихся генераторах этот модуль содержит внешнюю (external) функцию — вызов программы генератора.

Таким образом автору вируса, если он желает создать настоящий полиморфик-вирус, не приходится корпеть над кодами собственного за/расшифровщика. При желании он может подключить к своему вирусу любой известный полиморфик-генератор и вызывать его из кодов вируса. Физически это достигается следующим образом: объектный файл вируса линкуется с объектным файлом генератора, а в исходный текст вируса перед командами его записи в файл вставляется вызов полиморфик-генератора, который создает коды расшифровщика и шифрует тело вируса.

Источник: www.e-ng.ru

ПРАКТИЧЕСКАЯ РАБОТА №11

Цели: формирование умений восстановления офисных приложений после поражения макровирусом; навигации по редактору системного реестра ОС Windows 7 ; проверки потенциальных мест записей «троянских программ» в системном реестре ОС Windows 7 .

Оборудование: персональный компьютер, MS Word , редактор системного реестра ОС Windows 7 .

Время выполнения: 2 часа

Теоретический материал

Макровирусы заражают файлы – документы и электронные таблицы популярных офисных приложений.

Макровирусы занимают особое место среди файловых вирусов. Макровирусы представляют собой вредительские программы, написанные на макроязыках, встроенных в текстовые редакторы, электронные таблицы и др.

Для существования вирусов в конкретной системе (редакторе) необходимо, чтобы встроенный в нее макроязык имел следующие условия:

привязка программы на макроязыке к конкретному файлу;

копирование макропрограмм из одного файла в другой;

получение управления макропрограммой без вмешательства пользователя.

Таким условиям отвечают редакторы MS WORD, MS OFFICE, AMI PRO, табличный процессор MS EXCEL. В этих системах используются макроязыки WORD BASIC и VISUAL BASIC.

При определенных действиях над файлами, содержащими макропрограммы (открытие, сохранение, закрытие и т.д.), автоматически выполняются макропрограммы файлов. При этом управление получают макровирусы, которые сохраняют активность до тех пор, пока активен соответствующий редактор (процессор). Поэтому при работе с другим файлом в зараженном редакторе (процессоре) он также заражается. По механизму заражения здесь прослеживается аналогия с резидентными вирусами. Для получения управления в макровирусах, заражающие файлы MS OFFICE, как правило, используют некоторые приемы:

в вирусе размещается автомакрос (вирус включается автоматически при открытии документа, таблицы);

в вирус помещается один из стандартных макросов, который выполняется при выборе определенного пункта меню;

макрос вируса автоматически вызывается на выполнение при нажатии определенной клавиши или комбинаций клавиш.

Макровирус Win Word. Concept, поражающий документы текстового редактора WORD, появился летом 1995 г. Вредительская функция этого вируса заключается в изменении формата документов WORD в формат файлов стилей. Другой макровирус Win Word Nuclear уже не столь безобиден. Он дописывает фразу с требованием запрещения ядерных испытаний, проводимых Францией в Тихом океане

Для анализа макровирусов необходимо получить текст их макросов. Для нешифрованных («не-стелс») вирусов это достигается при помощи меню Сервис/Макрос. Если же вирус шифрует свои макросы или использует «стелс»-приемы, то необходимо воспользоваться специальными утилитами просмотра макросов.

Троянская программа (троян) — вредоносная программа и поэтому подлежит немедленному удалению. По внешнему виду выглядит как полезная. Создается и распространяется людьми, в отличие от всякого рода вирусов и червей, которые распространяются самопроизвольно. Троянские программы загружаются непосредственно в компьютерные системы и если не удалить троян, то после его установки в компьютере может начаться, закачивание из интернета других вредоносных программ.

Трояны проникают на открытые или индексируемые ресурсы (файл-серверы и системы файлообмена), носители информации, присылаются по электронной почте. Использование троянов иногда является лишь частью спланированной многоступенчатой атаки на определенные компьютеры, сети или ресурсы.

Троянская программа может имитировать имя и иконку существующей, несуществующей, или просто привлекательной программы, компонента, или файла данных (например, картинки), как для запуска пользователем, так и для маскировки в системе своего присутствия.

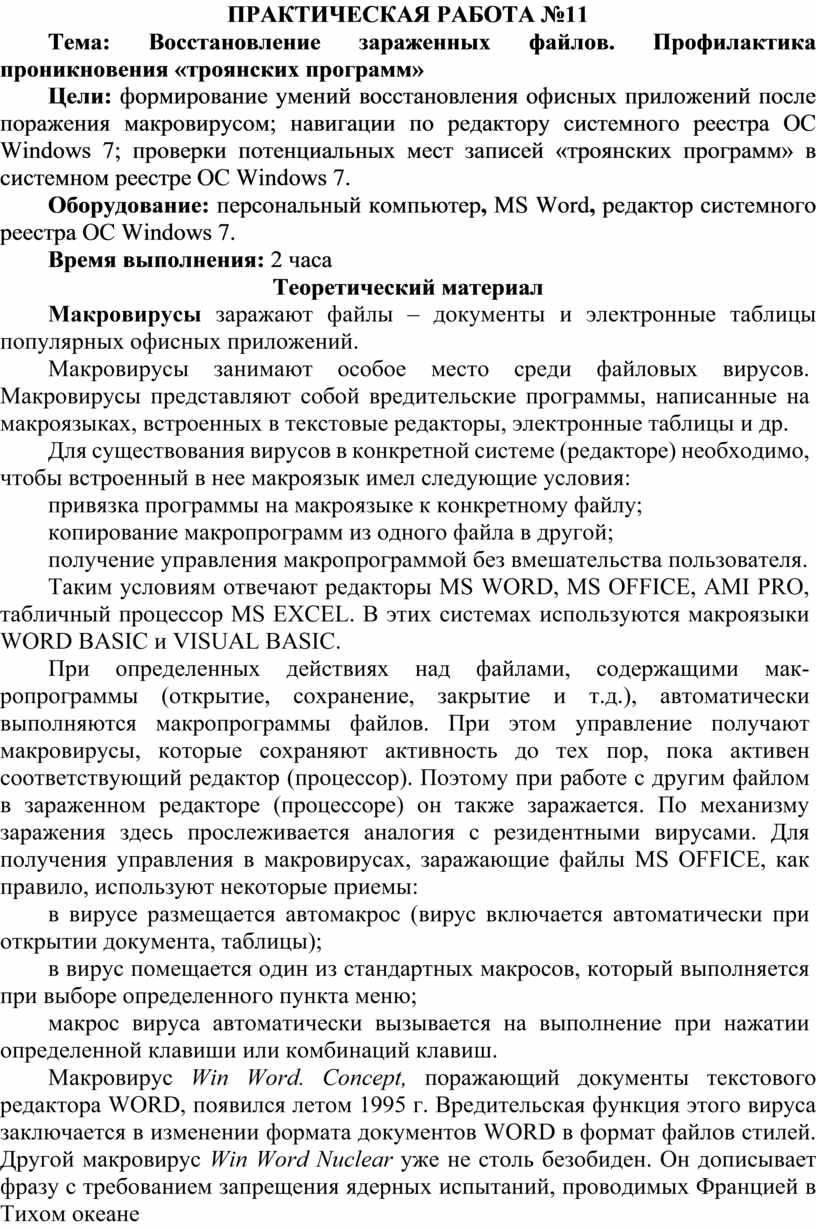

Реестр операционной системы Windows – это большая база данных, где хранится информация о конфигурации системы. Этой информацией пользуются как операционная система Windows , так и другие программы. В некоторых случаях восстановить работоспособность системы после сбоя можно, загрузив работоспособную версию реестра, но для этого, естественно, необходимо иметь копию реестра. Основным средством для просмотра и редактирования записей реестра служит специализированная утилита «Редактор реестра».

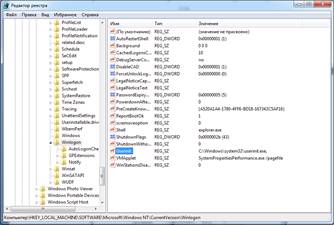

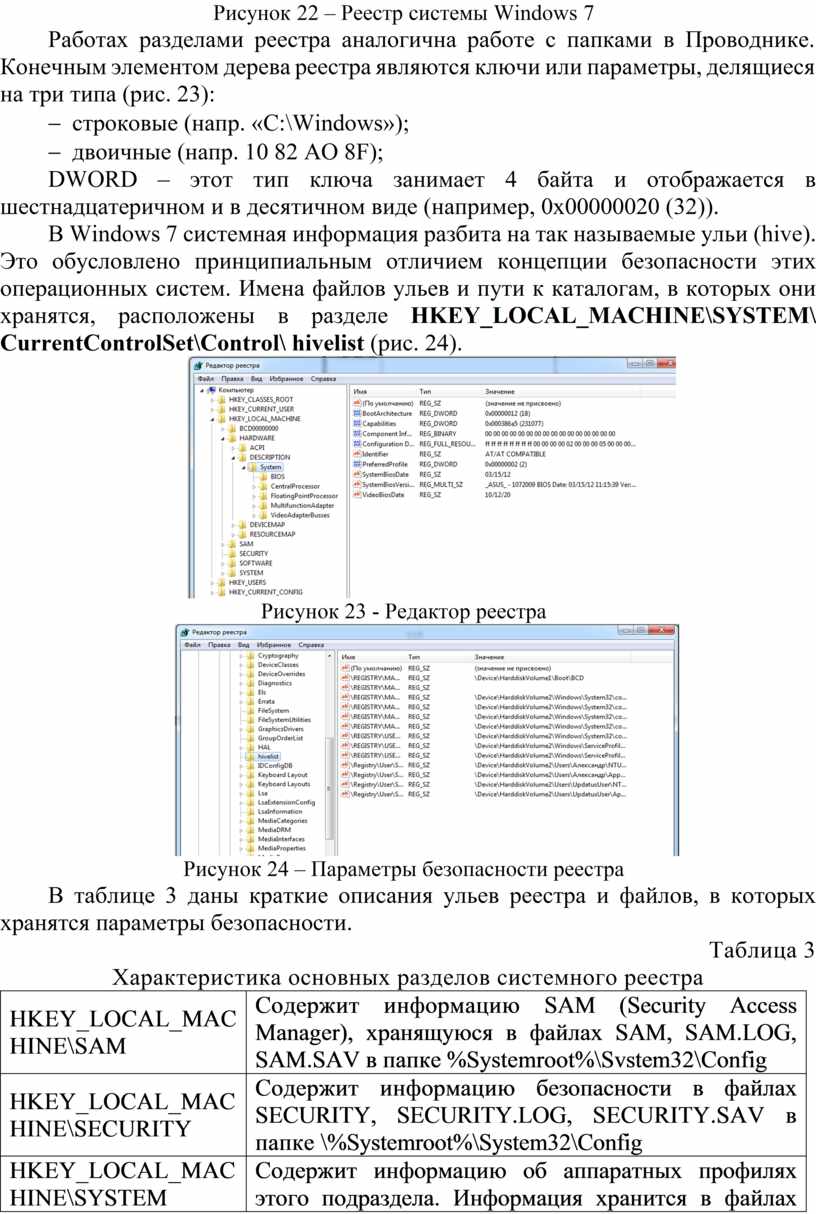

Файл редактора реестра находится в папке Windows . Называется он regedit . exe . После запуска появится окно редактора реестра. Вы увидите список из 5 разделов ( рис .22):

Рисунок 22 – Реестр системы Windows 7

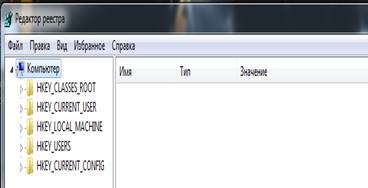

Работах разделами реестра аналогична работе с папками в Проводнике. Конечным элементом дерева реестра являются ключи или параметры, делящиеся на три типа (рис. 23):

— строковые (напр. «C:Windows»);

— двоичные (напр. 10 82 АО 8F );

DWORD – этот тип ключа занимает 4 байта и отображается в шестнадцатеричном и в десятичном виде (например, 0x00000020 (32)).

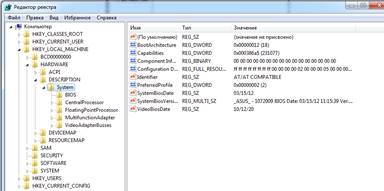

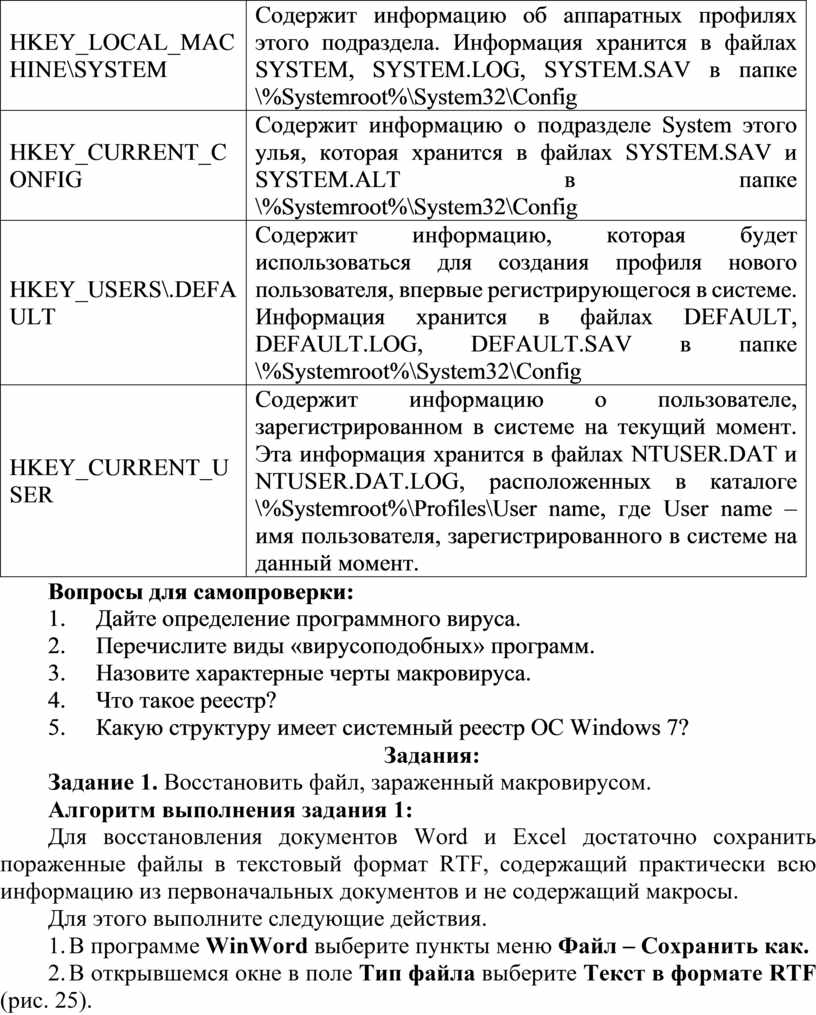

В Windows 7 системная информация разбита на так называемые ульи ( hive ). Это обусловлено принципиальным отличием концепции безопасности этих операционных систем. Имена файлов ульев и пути к каталогам, в которых они хранятся, расположены в разделе HKEY _ LOCAL _ MACHINE SYSTEM CurrentControlSet Control hivelist (рис. 24).

Рисунок 23 — Редактор реестра

Рисунок 24 – Параметры безопасности реестра

В таблице 3 даны краткие описания ульев реестра и файлов, в которых хранятся параметры безопасности.

Характеристика основных разделов системного реестра

HKEY _ LOCAL_MACHINE SAM

Содержит информацию SAM ( Security Access Manager ), хранящуюся в файлах SAM , SAM . LOG , SAM . SAV в папке % Systemroot % Svstem 32 Config

Содержит информацию безопасности в файлах SECURITY , SECURITY . LOG , SECURITY . SAV в папке % Systemroot % System 32 Co nfig

Содержит информацию об аппаратных профилях этого подраздела. Информация хранится в файлах SYSTEM , SYSTEM . LOG , SYSTEM . SAV в папке % Systemroot % System 32 Co nfig

HKEY _ CURRENT _ CONFIG

Содержит информацию о подразделе System этого улья , которая хранится в файлах SYSTEM.SAV и SYSTEM.ALT в папке %Systemroot%System32Config

Содержит информацию, которая будет использоваться для создания про филя нового пользователя, впервые регистрирующего ся в системе. Информация хранится в файлах DEFAULT , DEFAULT . LOG , DEFAULT . SAV в папке % Systemroot % System 32 Co nfig

HKEY _ CURRENT_USER

Содержит информацию о пользователе, зарегистрированном в системе на текущий момент. Эта информация хранится в файлах NTUSER . DAT и NTUSER . DAT . LOG , распо ложенных в каталоге % Systemroot % Profiles User name , где User name – имя пользователя, зарегистрированного в системе на данный момент.

Вопросы для самопроверки:

1. Дайте определение программного вируса.

2. Перечислите виды «вирусоподобных» программ.

3. Назовите характерные черты макровируса.

4. Что такое реестр?

5. Какую структуру имеет системный реестр ОС Windows 7?

Задание 1. Восстановить файл, зараженный макровирусом.

Алгоритм выполнения задания 1:

Для восстановления документов Word и Excel достаточно сохранить пораженные файлы в текстовый формат RTF , содержащий практически всю информацию из первоначальных документов и не содержащий макросы.

Для этого выполните следующие действия.

1. В программе WinWord выберите пункты меню Файл – Сохранить как.

2. В открывшемся окне в поле Тип файла выберите Текст в формате RTF (рис. 25).

Рисунок 25 — Сохранение документа

3. Выберите команду Сохранить, при этом имя файла оставьте прежним.

4. В результате появится новый файл с именем существующего, но с другим расширением.

5. Далее закройте WinWord и удалите все зараженные Word -документы и файл-шаблон NORMAL . DOT в папке WinWord .

Рисунок 26 — Сохранение документа

7. В результате этой процедуры вирус будет удален из системы, а практически вся информация останется без изменений.

а) этот метод рекомендуется использовать, если нет соответствующих антивирусных программ;

б) при конвертировании файлов происходит потеря не вирусных макросов, используемых при работе. Поэтому перед запуском описанной процедуры следует сохранить их исходный текст, а после обезвреживания вируса – восстановить необходимые макросы в первоначальном виде.

8. Для последующей защиты файлов от макровирусов включите защиту от запуска макросов.

9. Для этого в WinWord выберите последовательно пункты меню: Сервис – Макрос – Безопасность

10. В открывшемся окне на закладке Уровень безопасности отметьте пункт Высокая (Очень высокая).

Задания для самостоятельной работы:

2. Зафиксировать этапы работы, используя команду PrintScreen клавиатуры (скопированные таким об разом файлы вставьте в новый Word — документ для отчета преподавателю).

3. Сравнить размеры файлов virus , doc и virus . rtf , используя пункт контекстного меню Свойства.

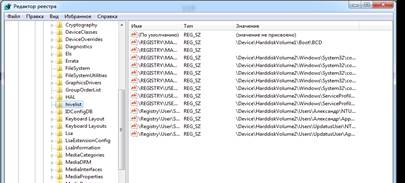

Задание 2. Проверить потенциальные места записей «троянских программ» в системном реестре операционной системы Windows 7.

Алгоритм выполнения задания 2:

Потенциальными местами записей «троянских программ» в системном реестре являются разделы, описывающие программы, запускаемые автоматически при загрузке операционной системы от имени пользователей и системы.

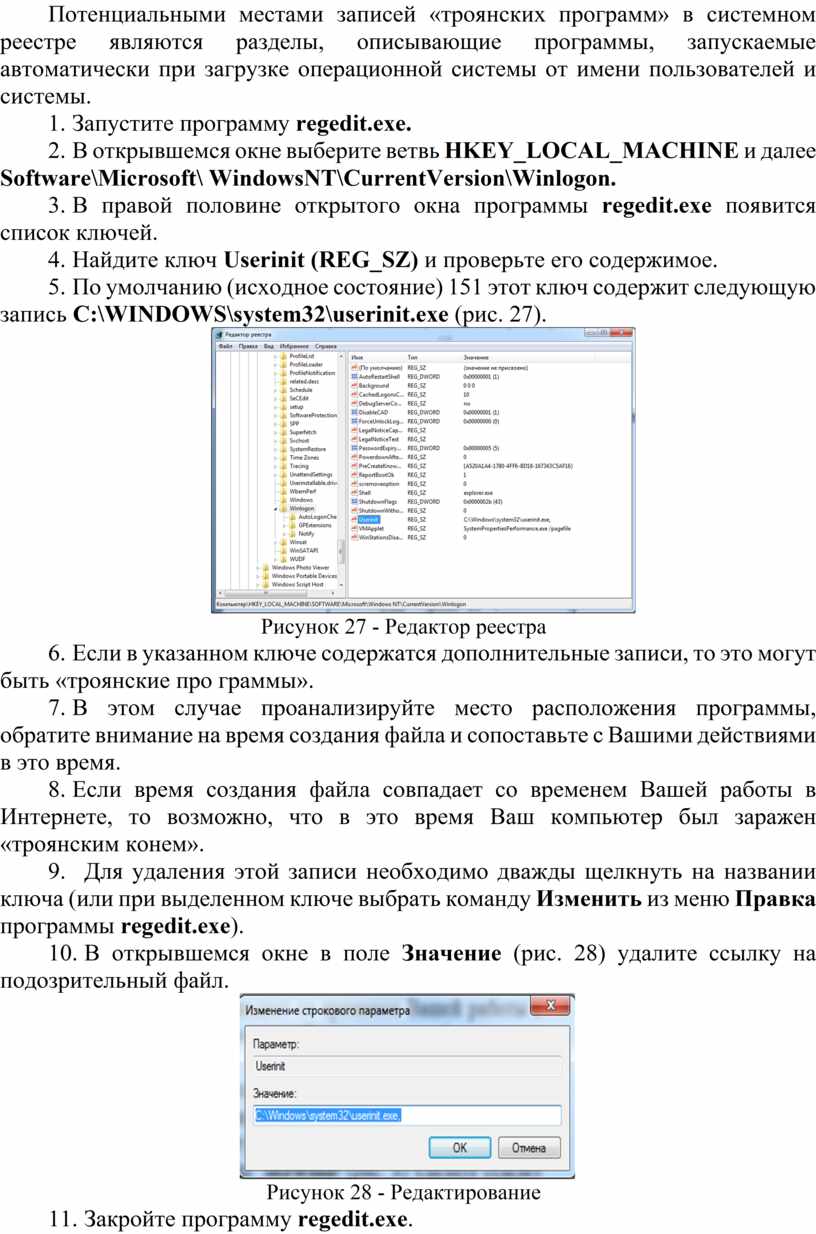

1. Запустите программу regedit.exe.

2. В открывшемся окне выберите ветвь HKEY _ LOCAL _ MACHINE и далее Software Microsoft WindowsNT CurrentVersion Winlogon .

3. В правой половине открытого окна программы regedit . exe появится список ключей.

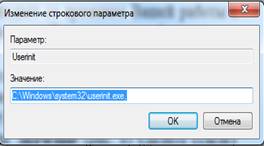

4. Найдите ключ Userinit ( REG _ SZ ) и проверьте его содержимое.

5. По умолчанию (исходное состояние) 151 этот ключ содержит следующую запись C : WINDOWS system 32 userinit . exe (рис. 27).

Рисунок 27 — Редактор реестра

6. Если в указанном ключе содержатся дополнительные записи, то это могут быть «троянские про граммы».

7. В этом случае проанализируйте место расположения программы, обратите внимание на время создания файла и сопоставьте с Вашими действиями в это время.

8. Если время создания файла совпадает со временем Вашей работы в Интернете, то возможно, что в это время Ваш компьютер был заражен «троянским конем».

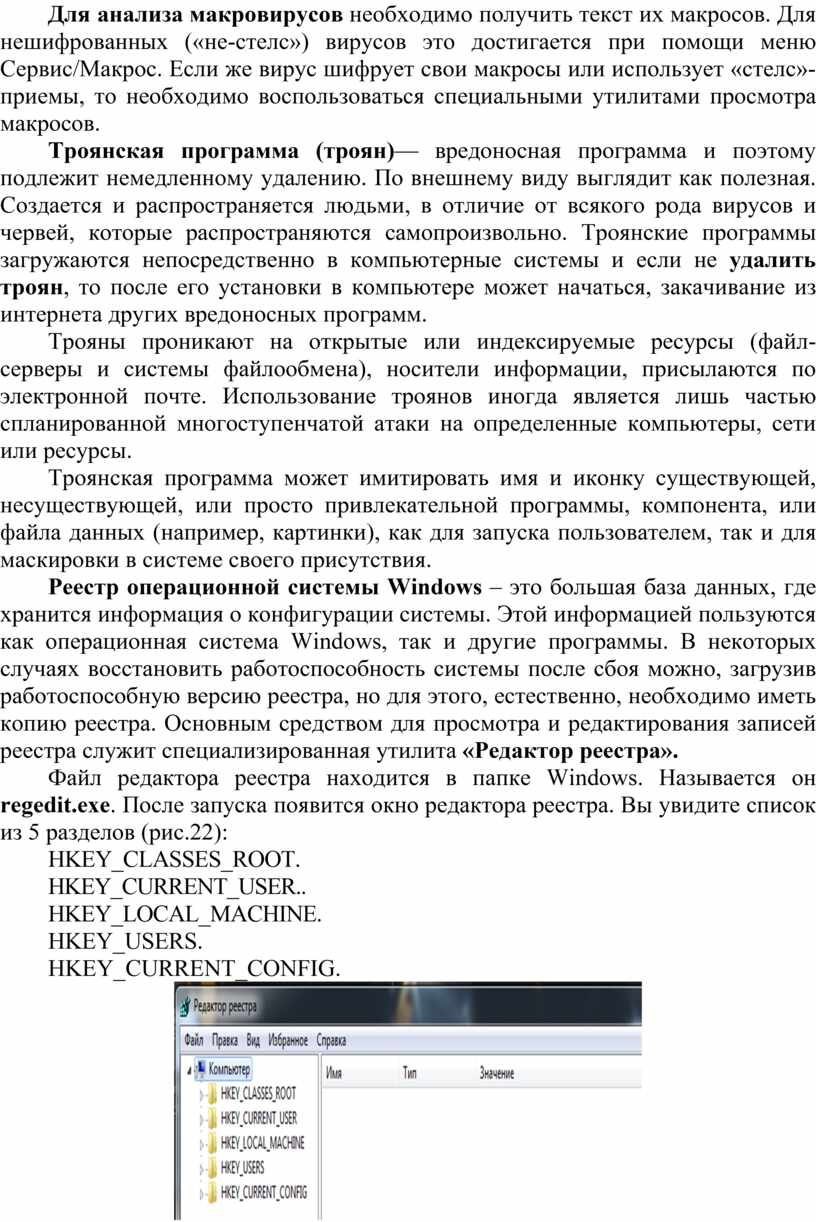

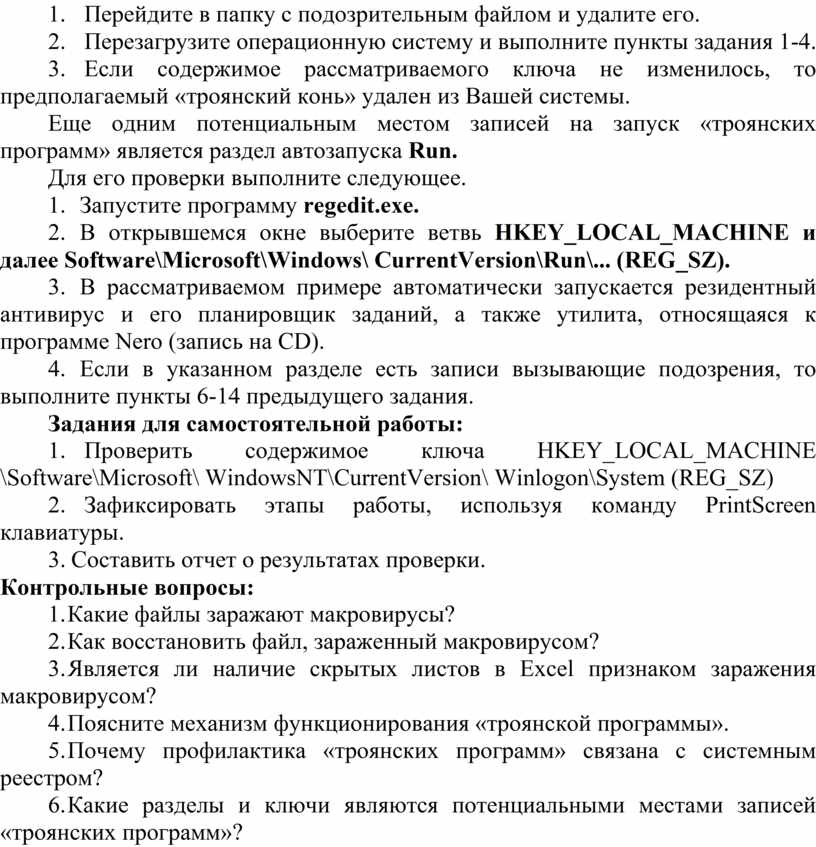

9. Для удаления этой записи необходимо дважды щелкнуть на названии ключа (или при выделенном ключе выбрать команду Изменить из меню Правка программы regedit.exe).

10. В открывшемся окне в поле Значение (рис. 28) удалите ссылку на подозрительный файл.

Рисунок 28 — Редактирование

11. Закройте программу regedit.exe.

12. Перейдите в папку с подозрительным файлом и удалите его.

13. Перезагрузите операционную систему и выполните пункты задания 1-4.

14. Если содержимое рассматриваемого ключа не изменилось, то предполагаемый «троянский конь» удален из Вашей системы.

Еще одним потенциальным местом записей на запуск «троянских программ» является раздел автозапуска Run .

Для его проверки выполните следующее.

1. Запустите программу regedit . exe .

2. В открывшемся окне выберите ветвь HKEY _ LOCAL _ MACHINE и далее Software Microsoft Windows CurrentVersion Run . (REG _ SZ) .

3. В рассматриваемом примере автоматически запускается резидентный антивирус и его планировщик заданий, а также утилита, относящаяся к программе Nero (запись на CD ).

4. Если в указанном разделе есть записи вызывающие подозрения, то выполните пункты 6-14 предыдущего задания.

Задания для самостоятельной работы:

1. Проверить содержимое ключа HKEY_LOCAL_MACHINE SoftwareMicrosoft WindowsNTCurrentVersion WinlogonSystem (REG_SZ)

2. Зафиксировать этапы работы, используя команду PrintScreen клавиатуры.

3. Составить отчет о результатах проверки.

Контрольные вопросы:

1. Какие файлы заражают макровирусы?

2. Как восстановить файл, зараженный макровирусом?

3. Является ли наличие скрытых листов в Excel признаком заражения макровирусом?

4. Поясните механизм функционирования «троянской программы».

5. Почему профилактика «троянских программ» связана с системным реестром?

6. Какие разделы и ключи являются потенциальными местами записей «троянских программ»?

Скачано с www.znanio.ru

ПРАКТИЧЕСКАЯ РАБОТА №11 Тема:

Для анализа макровирусов необходимо получить текст их макросов

Рисунок 22 – Реестр системы Windows 7

HKEY_LOCAL_MACHINE SYSTEM

Выберите команду Сохранить, при этом имя файла оставьте прежним

Потенциальными местами записей «троянских программ» в системном реестре являются разделы, описывающие программы, запускаемые автоматически при загрузке операционной системы от имени пользователей и системы

Перейдите в папку с подозрительным файлом и удалите его

Материалы на данной страницы взяты из открытых истончиков либо размещены пользователем в соответствии с договором-офертой сайта. Вы можете сообщить о нарушении.

Источник: znanio.ru

Защита реестра от Malware программ

За всю свою историю Windows очень сильно пострадала от вредоносных программ. И уровень заражения на более старых операционных системах, где пользователи, обычно, не используют UAC (особенно на домашних ПК) и позволяют вредоносным программам, таким как вирусы, шпионские и троянские программы, создавать свои записи в реестре, которые затем дают им доступ к сердцу ПК, значительно выше.

Защита реестра от шпионских программ и вирусов

И по-прежнему домашние компьютеры страдают больше чем ПК на предприятиях. Как правило, на предприятии пользователь получает предварительно сконфигурированную, уже настроенную систему, которая в значительной степени «заблокирована», и оператор ПК не имеет необходимых прав для установки дополнительного программного обеспечения. Устанавливают или добавляют программное обеспечение только ИТ-специалисты и члены службы поддержки, и обычно это делается централизованно с помощью групповой политики. По умолчанию, пользователи регистрируются членами группы стандартных пользователей, что позволяет им вносить изменения только в своём профиле ПК. В некоторых ситуациях этот профиль фиксируется или ограничивает взаимодействие человека с системным реестром.

Члены рабочей или домашней группы в популярных у малых предприятий сетях с десятком ПК, часто настроены на совместное использование нескольких ресурсов, например, файлы, папки и принтеры. Эта небольшая общая сеть обеспечивает идеальную среду для совместного использования программного обеспечения, но в свою очередь, часто приводит к заражению вредоносным ПО всех входящих в неё компьютеров.

Риск заражения вредоносными программами и повреждение реестра у пользователей домашних ПК намного выше, и они менее осведомлены о своей уязвимости. Пользователи этой группы устанавливают программное обеспечение гораздо чаще и из различных источников, обычно с торрент-сайтов или файловых обменников. Как правило, домашний пользователь в качестве обычной учётной записи использует учётную запись администратора, игнорирует предупреждения системы безопасности и предназначенные для предотвращения несанкционированной установки программного обеспечения подсказки UAC, а ведь вредоносные программы довольно часто идут в комплекте с бесплатным или условно-бесплатным программным обеспечением.

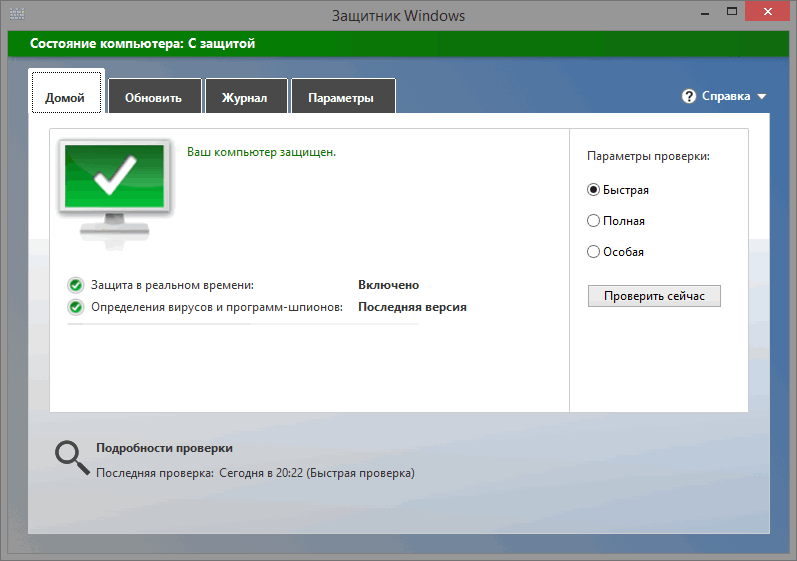

Защита с помощью Windows Defender

В Windows 8 и 8.1 встроена своя защита от вредоносного ПО под названием Windows Defender, которая для Windows 7 доступна в качестве дополнительной загрузки и называется Security Essentials. Этот пакет составляет главную внутреннюю защиту Windows от вирусов, вредоносных программ и шпионских атак, хотя безопасность системы в немалой степени зависит и от дополнительных компонентов Windows, например, SmartScreen. До тех пор, пока это программное обеспечение работает и у вас включена функция обновления Windows, ваш компьютер защищён, а Windows Defender следит за вашей системы в режиме реального времени.

Для того, чтобы убедиться, что ваша защита от вредоносных сигнатур актуальна, Windows Defender настроен для работы в фоновом режиме и выполняет сканирование в режиме реального времени, выполните следующие действия:

- Введите на стартовом экране Defender и нажмите Enter.

- Откроется Windows Defender.

- Проверьте состояние защиты в режиме реального времени (вкл/выкл).

- Проверьте состояние определений для вирусов и шпионского ПО.

- При необходимости нажмите кнопку «Обновить».

- Закройте Windows Defender.

Поскольку Microsoft, используя данные от миллионов компьютеров по всему миру, обновляет сигнатуры вредоносных программ через Windows Update, ваш ПК с Windows защищён от постоянной угрозы вредоносных программ.

Корпоративные клиенты, для защиты от вредоносных программ, настраивают свои ПК на обновление антишпионского программного обеспечения корпоративного уровня, что даёт больше возможностей для управления, такого как развёртывание и изоляция на основе карантина.

Введение контроля учётных записей UAC значительно снизило уровень заражения ПК, хотя вредоносные программы также продолжают развиваться и находят новые инновационные способы заражения компьютера.

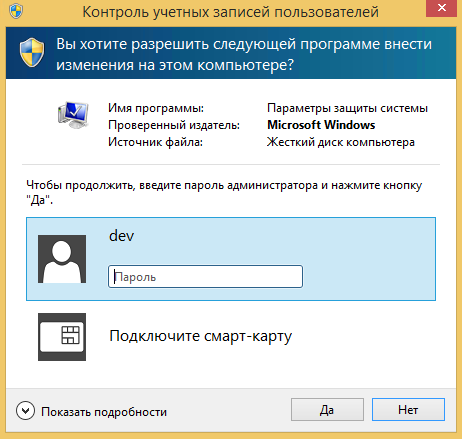

Защита пользователя UAC

Контроль учётных записей UAC в этой статье мы уже упоминали, и хотим ещё раз подчеркнуть важность сохранения этой функции по умолчанию. UAC защищает не только реестр, но и всю систему Windows.

Большинство вредоносных заражений и повреждений реестра связано с выполняемыми на правах администратора задачами, самым доверенным статусом. С другой стороны, стандартные учётные записи пользователей, ограничены в своей способности вносить изменения в систему, даже предотвратить запуск подозрительных инструментов, которые могут быть использованы для нежелательных изменений, например, установке приложения, что тоже плохо.

Некоторые источники упоминают контроль учётных записей в качестве инструмента защиты системы от самого пользователя, но, к сожалению, владельцами домашних компьютеров он часто игнорируется. Как уже упоминалось, это в первую очередь происходит из-за отсутствия понимания того, что на самом деле UAC делает и как это влияет на общую стратегию защиты ПК, абсолютно необходимую в современном мире вычислительной техники. Грубо говоря, контроль учётных записей — это основное оружие против постоянно меняющейся угрозы со стороны вредоносных программ.

В рамках предприятия, простые пользователи UAC обычно не видят, так как не устанавливают программное обеспечение и не вносят изменения в систему. Эти задачи выполняют специалисты службы поддержки ИТ. ИТ специалисты имеют необходимые административные привилегии, инструменты и знания, чтобы правильно реагировать на запросы UAC.

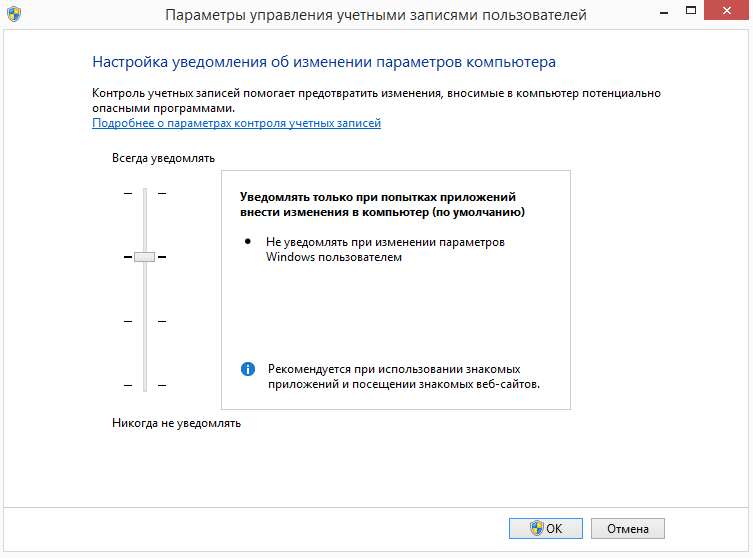

Как уже упоминалось, большинство пользователей домашних ПК являются администраторами компьютера. Домашних энтузиастов UAC часто раздражает. Исследования показали, что в течение определённого времени, постоянные подсказки UAC дают обратный результат, пользователи не обращают внимание на предупреждения и вместо того, чтобы учесть эту просьбу, считают контроль учётных записей простым препятствием для пользовательских изменений.

Однако, основная цель контроля учётных записей не раздражать пользователей. К счастью в Windows 8, в взаимодействие контроля учётных записей и пользователя были внесены некоторые изменения. Эта тонкая настройка, безусловно, приветствуется, но в основном может быть признана новыми пользователями Windows, которые не были разочарованы UAC с его появления в Windows Vista.

Для изменения параметров контроля учётных записей, введите на стартовом экране UAC и нажмите «Enter».

Стандартные учётные записи пользователей могут быть использованы для выполнения следующих задач:

- Запись на CD/DVD носители

- Изменение фонового рисунка рабочего стола

- Изменение часового пояса

- Изменение своего пароля учётной записи пользователя

- Настройка параметров доступа

- Настройка параметров питания

- Подключение к Wi-Fi или локальной сети

- Установка драйверов с Windows Update или те, которые поставляются с ОС Windows

- Установка обновлений из Центра обновления Windows

- Изменение параметров дисплея

- Соединение и настройка Bluetooth устройств и ПК

- Устранение неисправностей и диагностика сети

- Воспроизведение с CD/DVD носителей

- Восстановление собственных файлов из истории файлов

- Подключения к другому компьютеру с помощью удалённого рабочего стола

- Просмотр большинства настроек, хотя при попытке их изменить потребуется повышение прав.

Администраторы имеют больше возможностей — они могут читать, писать, выполнять, изменять все ресурсы и права доступа на ПК.

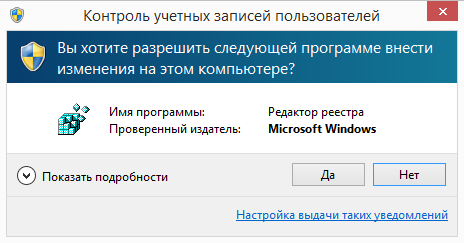

Одним из наиболее заметных аспектов контроля учётных записей является то, что даже администратор должен работать с рутинными стандартными разрешениями на уровне пользователя. Только тогда, когда он пытается выполнить административное задание появится всплывающее окно UAC, которое даёт понять, что задача требует административных прав на завершение операции (или отмены её). Этот принцип известен как режим одобрения администратором.

Дальше мы покажем различия между правами доступа и покажем, что может каждый тип пользователя при попытке выполнения задачи имеющей общесистемное значение.

Повышение прав UAC — Типы

Тип прав доступа — Описание

Consent (разрешение) — только администраторам в режиме одобрения основного администратора, когда они пытаются выполнить административную задачу

Credential (временное разрешение)- для обычных пользователей, когда они пытаются выполнить административные задачи.

Типичные сценарии, при которых обычному пользователю для выполнения задачи потребуется повышение прав до административных включают в себя следующее:

- Добавление или удаление учётной записи пользователя

- Переход в папку другого пользователя

- Изменение типов учётных записей пользователей

- Изменение настроек брандмауэра Windows

- Настройка автоматического обновления

- Настройка родительского контроля

- Установка драйверов для устройства

- Установка элементов управления ActiveX

- Установка и деинсталляция приложений

- Изменение параметров контроля учётных записей

- Перемещение или копирование файлов в директории Program Files или Windows

- Восстановление файлов резервных копий системы

- Расписание автоматизированных задач.

Для пользователей ОС Windows 8.1 и более поздних версий, отключение контроля учётных записей не возможно, оно фактически является неотъемлемой частью современной модели безопасности операционной системы. Но можно заставить его замолчать, переместив ползунок в самый низ (никогда не оповещать).

Рекомендуем объяснить пользователям, почему предупреждения контроля учётных записей предназначены для защиты операционной системы и лучше его держать включённым по умолчанию.

Related posts:

- Удаление программ-шпионов Windows Defender

- Основы реестра Windows

- Обеспечение безопасности реестра

- Инструменты и утилиты реестра Windows

Источник: datbaze.ru