Добавление администратора домена в локальные администраторы

Для того, чтоб была возможность управлять компьютером от имени доменного администратора, его нужно добавить в группу локальных администраторов компьютера

В оснастке Active Directory — пользователи и компьютеры создадим группу безопасности с именем, например Workstation Admins и занесем в нее пользователей, которые должны стать локальными администраторами, затем по пути

Конфигурация компьютера Настройка Параметры панели управления Локальные пользователи и группы

Создадим локальную группу со свойствами

Действие: Обновить Имя группы: Администраторы (встроенная учетная запись) ✓Удалить всех пользователей-членов этой группы ✓Удалить все группы-члены этой группы Члены группы: Workstation Admins

Включение возможности принудительного обновления групповой политики контроллером домена

Под принудительным обновлением понимается нажатие Обновление групповой политики в контекстном меню объекта управления (подразделения). Если не разрешить некоторые правила брандмауэра будет возникать ошибка с кодом 8007071a

Добавление пользователей и компьютеров в домен Windows Server 2019.

Конфигурация компьютера Политики Конфигурация Windows Монитор брандмауэра Защитника Windows в режиме повышенной безопасности Монитор брандмауэра Защитника Windows в режиме повышенной безопасности Правила для входящих подключений

Создадим предопределенные правила

Доступ к сети COM+ Удаленное управление журналом событий Инструментарий управления Windows (WMI) Удаленное управление назначенными задачами

Включение сетевого обнаружения

Конфигурация компьютера Политики Конфигурация Windows Монитор брандмауэра Защитника Windows в режиме повышенной безопасности Монитор брандмауэра Защитника Windows в режиме повышенной безопасности Правила для входящих подключений

Создадим два предопределенных правила

Обнаружение сети Общий доступ к файлам и принтерам

Конфигурация компьютера Политики Административные шаблоны Сеть Обнаружение топологии связи (Link-Layer)

Включить правила и поставить необходимые галочки в первом

Включает драйвер отображения ввода/вывода (LLTDIO) Включить драйвер «Ответчика» (RSPNDR)

Конфигурация компьютера Политики Административные шаблоны Сеть Рабочая станция Lanman

Включить правило

Включить небезопасные гостевые входы

По умолчанию в домене службы, отвечающие за отображение компьютеров в сетевом окружении отключены, можно их включить, для этого по пути

Конфигурация компьютера Настройка Параметры панели управления Службы

Создадим две службы

Публикация ресурсов обнаружения функции (FDResPub) Обнаружение SSDP (SSDPSRV)

У этих служб нужно указать параметры: Автозагрузка — автоматически, Действие — запуск службы

Выключение требования нажатия Ctrl+Alt+Del при входе

Конфигурация компьютера Политики Конфигурация Windows Параметры безопасности Локальные политики Параметры безопасности

Включить правило

Интерактивный вход в систему: не требовать нажатия CTRL+ALT+DEL

Разрешение на доступ по RDP

Конфигурация компьютера Политики Административные шаблоны Компоненты Windows Службы удаленных рабочих столов Узел сеансов удаленных рабочих столов Подключения

Включить правило

Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов

Terminal Server 2012/2016 — настройка и активация

Конфигурация компьютера Политики Административные шаблоны Сеть Сетевые подключения Брандмауэр Защитника Windows Профиль домена

Включить правила и указать разрешенные ip-адреса, если нужно

Брандмауэр Защитника Windows: Разрешает исключение для входящего общего доступа к файлам и принтерам Брандмауэр Защитника Windows: Разрешить входящее исключение удаленного администрирования Брандмауэр Защитника Windows: Разрешить входящие исключения удаленного рабочего стола

Разрешение на сохранение паролей для подключения по RDP

Конфигурация компьютера Политики Административные шаблоны Система Передача учетных данных

Включить правило

Разрешить передачу сохраненных учетных данных с проверкой подлинности сервера «только NTLM»

Конфигурация компьютера Политики Административные шаблоны Сеть Сетевые подключения Брандмауэр Защитника Windows Профиль домена

Включить правила и указать разрешенные ip-адреса, если нужно

Брандмауэр Защитника Windows: Разрешает исключение для входящего общего доступа к файлам и принтерам Брандмауэр Защитника Windows: Разрешить входящее исключение удаленного администрирования Брандмауэр Защитника Windows: Разрешить входящие исключения удаленного рабочего стола

Настройки электропитания

Время отключения дисплея настраивается по пути

Конфигурация компьютера Политики Административные шаблоны Система Управление электропитанием Параметры дисплея и видео

Включить правило и указать время в секундах (15 минут = 900, 30 минут = 1800)

Отключить дисплей (питание от сети) Отключить дисплей (питание от батареи)

Время отключения жесткого диска настраивается по пути

Конфигурация компьютера Политики Административные шаблоны Система Управление электропитанием Параметры жесткого диска

Включить правило и указать время в секундах, лучше всего указать 0, чтобы жесткий диск совсем не отключался

Отключить жесткий диск (питание от сети) Отключить жесткий диск (питание от батареи)

Регулировка спящего режима настраивается по пути

Конфигурация компьютера Политики Административные шаблоны Система Управление электропитанием Параметры спящего режима

Включить правило и указать время в секундах, при 0, компьютер не будет уходить в спящий режим

Указать время ожидания автоматического перехода в спящий режим (питание от сети) Указать время ожидания автоматического перехода в спящий режим (питание от батареи)

Так же можно включить или выключить правило для запроса пароля после выхода из спящего режима

Требовать пароль при выходе из спящего режима (питание от сети) Требовать пароль при выходе из спящего режима (питание от батареи)

Ввод пароля после вывода заставки настраивается по пути

Конфигурация пользователя Политики Административные шаблоны Панель управления Персонализация

Можно включить или выключить правило для запроса пароля после заставки

Защита заставки с помощью пароля

Подключение сетевого диска

Конфигурация пользователя Настройка Конфигурация Windows Сопоставления дисков

Создадим сопоставленный диск со свойствами

Действие: Обновить Размещение: Указать путь к сетевому диску Буква диска: Указать букву для сетевого диска

Настройка контроллера домена в качестве NTP сервера и настройка клиентов NTP

В папке Фильтры WMI создать фильтр, добавить запрос с пространством имен rootCIMv2 и запросом

Select * from Win32_ComputerSystem where DomainRole = 5

Создать правило для сервера NTP в папке Domain Controllers

Связать фильтр с правилом, выбрав правило и на вкладке Область внизу в разделе Фильтр WMI выбрать созданный фильтр

В правиле для сервера, по пути

Конфигурация пользователя Политики Административные шаблоны Система Служба времени Windows Поставщики времени

Включить правило

Настроить NTP-клиент Windows

Выбрать Type — NTP и в поле NtpServer указать

0.ru.pool.ntp.org,0x1 1.ru.pool.ntp.org,0x1 2.ru.pool.ntp.org,0x1 3.ru.pool.ntp.org,0x1

В правиле для клиентов, по пути

Конфигурация пользователя Политики Административные шаблоны Система Служба времени Windows Поставщики времени

Включить правило

Настроить NTP-клиент Windows

Выбрать Type — NT5DS и в поле NtpServer указать ip-адрес контроллера домена

Настройка прав на диск/папку/файл

Конфигурация компьютера Политики Конфигурация Windows Параметры безопасности Файловая система

ПКМ ⇒ Добавить файл. После выбора объекта можно будет указать для него параметры безопасности, нажав на кнопку Изменить параметры

Запрет компьютерам домена становится MasterBrowser`ом

Конфигурация компьютера Настройка Конфигурация Windows Реестр

Создать Элемент реестра, в нем указать:

Действие — Обновить Куст — HKEY_LOCAL_MACHINE Путь раздела — SYSTEMCurrentControlSetServicesBrowserParameters Имя параметра — MaintainServerList Тип параметра — REG_SZ Значение — No

Всегда ждать запуска сети при запуске и входе в систему

Конфигурация компьютера Политики Административные шаблоны Система Вход в систему

Включить правило

Всегда ждать сеть при запуске и входе в систему

Задать адрес прокси сервера

Конфигурация пользователя Настройка Параметры панели управления Параметры обозревателя

Создать параметры для нужных версий IE, можно для всех сразу.

Для всех версий настройка осуществляется одинаково на вкладке Подключения, кнопка Настройка сети.

В открывшемся окне указать ip-адрес и порт прокси сервера.

Если строки подчеркнуты красным параметры не применятся, строки должны быть подчеркнуты зеленым, для этого нужно нажать F5

Создание файлов на компьютерах

Конфигурация пользователя Настройка Конфигурация Windows Файлы

Создать файл, для этого нужно нажать ПКМ ⇒ Создать ⇒ Файл

В параметрах укажем

Исходные файлы: файл, который должен лежать на сетевом диске с доступам для всех, например \SRV-SHAREdata123.txt Конечный файл: путь и название файла на конечном компьютере, например %userprofile%AppDataRoamingtest.txt

Разрешение на подключение гостя к компьютеру домена

Конфигурация компьютера Политики Конфигурация Windows Параметры безопасности Назначение прав пользователя

Открыть политику

Отказать в доступе к этому компьютеру из сети

и удалить из нее пользователя Гость

Установка программы

Дистрибутив программы можно положить в общую папку на контроллере домена

C:WindowsSYSVOLdomainscripts

Которая доступна по сетевому пути

\netlogon

И указать сетевой путь для установки, тогда дистрибутив будет доступен всем компьютерам домена

Конфигурация компьютера Политики Конфигурация программ Установка программ

Указать установочный файл msi, для этого нужно нажать ПКМ ⇒ Создать ⇒ Пакет

Можно установить программу с помощью сценария в bat файле, путь к которому указывается в политике

Конфигурация пользователя Политики Конфигурация Windows Сценарии Вход в систему

Зайти в свойства и указать путь к bat файлу, он должен лежать на сетевом диске, например \SRV-SHAREdata123.bat

- Полезные политики Active Directory

- Восстановление доверительных отношений между контроллером домена и рабочей станцией

- Добавление компьютеров в группу Active Directory

- Применение или запрет применения групповой политики группе или пользователю

- Фильтры WMI

Источник: alnotes.ru

Настройка политики ограниченного использования программ в Windows Server 2008 R2

Для ограничения программ, разрешенных для запуска на Windows Server 2008 R2, используются групповые политики.

Запускаем файл gpedit.msc. Переходим в раздел «Конфигурация компьютера» — «Конфигурация Windows» — «Параметры безопасности» — «Политики ограниченного использования программ». По умолчанию этот раздел пуст. Долбасим правую кнопу мыши и в меню выбираем «Создать политику ограниченного использования программ».

Политика для ограничения запуска программ создана. Остались детали: ввести список разрешенных программ и нажать кнопку «запретить все».

Редактируем назначенные типы файлов.

Удаляем тип LNK, чтобы можно было запускать ярлычки разрешенных программ. Добавляем типы HTM, HTML, JS. Нечего эти файлы запускать на сервере.

Для настройки «Применение» указываем, что правила должны действовать для всех пользователей, кроме локальных администраторов. В этом случае администратор сможет запустить любую программу, если запустит ее через меню «Запуск от имени администратора».

Переходим к группе «Дополнительные правила». Здесь необходимо ввести список разрешенных для запуска программ. По умолчанию в этом разделе есть две записи, разрешающие запуск служебных программ и программ из Programm Files. Нам нужны жесткие ограничения, поэтому удаляем эти записи и добавляем каждую программу по-отдельности.

При создании нового правила для пути необходимо указать полный путь к разрешенной программе и установить уровень безопасности «Неограниченный».

Необходимо учитывать, для пользователей, работающих с терминальным сервером Windows Server 2008 R2 должны быть доступны для запуска следующие программы:

C:Windowsexplorer.exe

C:WindowsSystem32control.exe

C:WindowsSystem32csrss.exe

C:WindowsSystem32dllhost.exe

C:WindowsSystem32dwm.exe

C:WindowsSystem32logonui.exe

C:WindowsSystem32rdpclip.exe

C:WindowsSystem32rundll32.exe

C:WindowsSystem32taskhost.exe

C:WindowsSystem32TSTheme.exe

C:WindowsSystem32userinit.exe

C:WindowsSystem32taskmgr.exe (диспетчер задач)

C:Windowssplwow64.exe

C:WindowsSystem32conhost.exe

C:WindowsSystem32cmd.exe

C:WindowsSysWOW64cmd.exe

C:WindowsSysWOW64fixmapi.exe (функция «Отправить — Адресат» меню Проводника)

Заключительный шаг: включить запрет на запуск всех программ, кроме разрешенных. В группе «Уровни безопасности» устанавливаем по умолчанию уровень «Запрещено».

После этих изменений администратор не сможет запускать файл gpedit.msc для редактирования групповых политик. Обходной путь: запустить консоль mmc.exe и вручную выбрать на редактирование нужную оснастку.

Настройка политики ограниченного использования программ в Windows Server 2008 R2 : 4 комментария

Чтобы потом не путаться, указываем в поле Описание название программы и ее версию. Отправляемся к тестируемому компьютеру проверять, что получилось. Для применения политик перезагружаем компьютер или выполняем на нем команду

Источник: www.vostokit.com

Настройка Windows Server с помощью групповых политик

Цель данной статьи — тонкая настройка терминального сервера. Все скриншоты будут соответствовать версии Windows Server 2016. В результате такой настройки вы сможете повысить безопасность сервера и ограничить права терминальных пользователей.

Удаляем лишние команды из Проводника

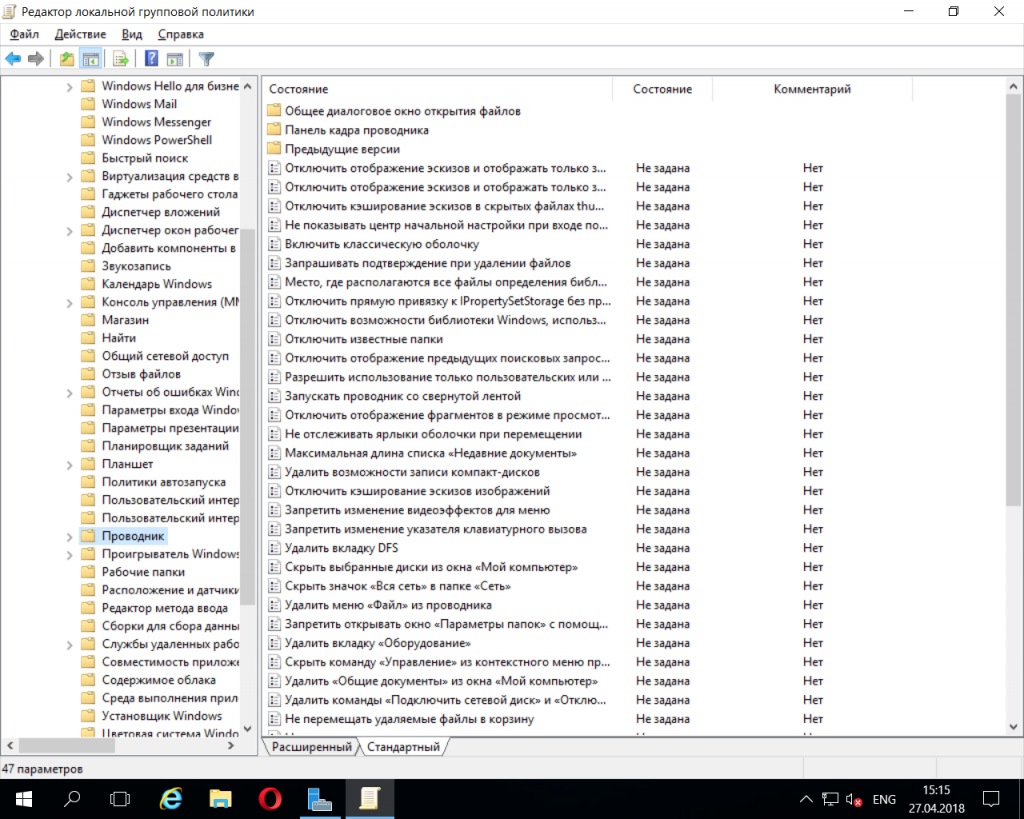

Откройте редактор групповой политики (команда gpedit.msc) и перейдите в раздел Конфигурация пользователя, Административные шаблоны, Компоненты Windows, Проводник (рис. 1.).

Рис. 1. Параметры Проводника

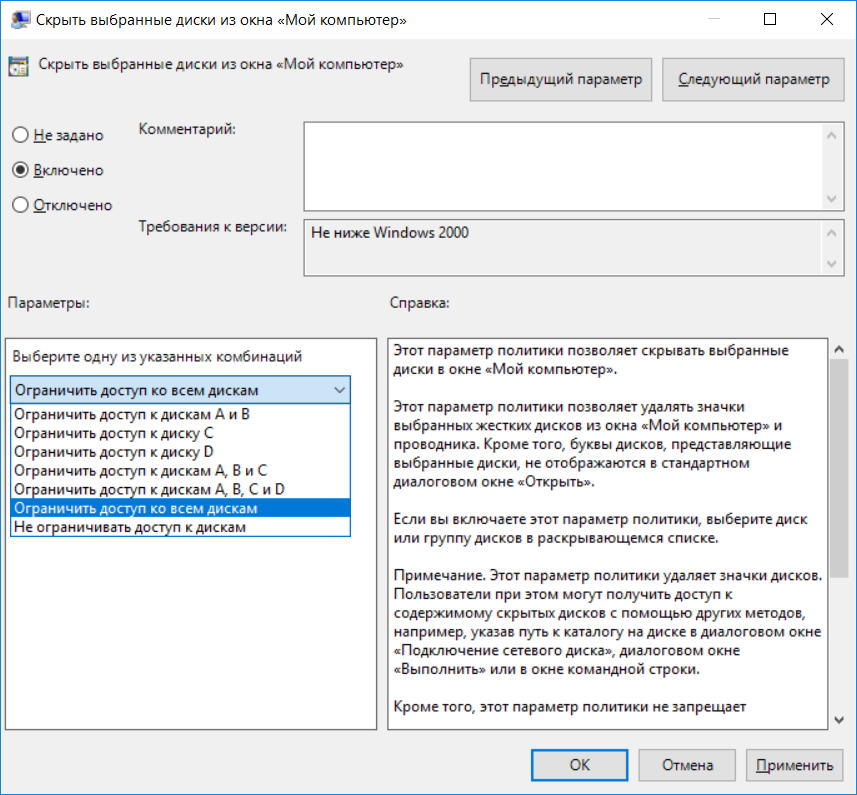

Как видите, есть много полезных и не очень групповых политик в Windows Server 2016. Рассмотрим несколько полезных. Так, Скрыть выбранные диски из окна Мой компьютер (рис. 2) позволяет удалить значки выбранных дисков из окна Этот компьютер (в последних версиях Windows это окно называется именно так).

Рис. 2. Ограничиваем доступ пользователей в Windows Server 2016 к определенным дискам

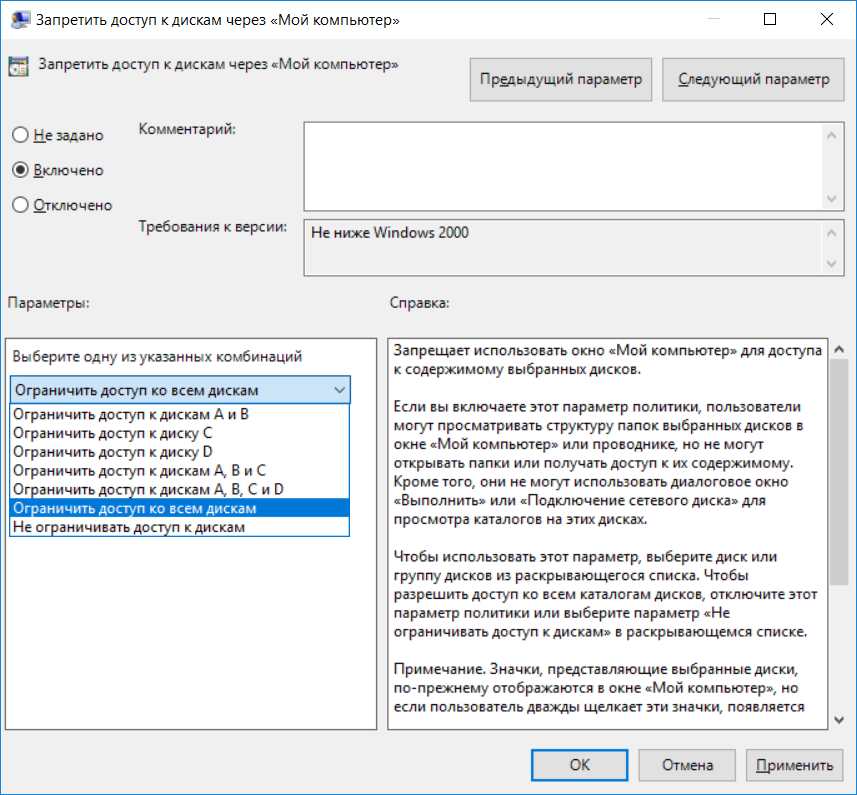

Впрочем, если пользователь окажется умным и введет путь диска (например, D:) в окне Проводника, он сможет получить доступ к нему. Для таких умных пользователей предназначена групповая политика Запретить доступ к дискам через «Мой компьютер» (рис. 3).

Рис. 3. Запретить доступ к дискам

Неплохо было бы еще и запретить пользователю использовать окно Выполнить (открывается при нажатии Win + R). Для этого нужно включить групповую политику Отключить сочетания клавиш Windows + X. Правда, такая настройка «убьет» все сочетания, в том числе и Win + R, но отдельной групповой политики, которая бы отключала отдельные команды, в современных версиях Windows Server нет (хотя раньше была опция, скрывающая команду Выполнить)

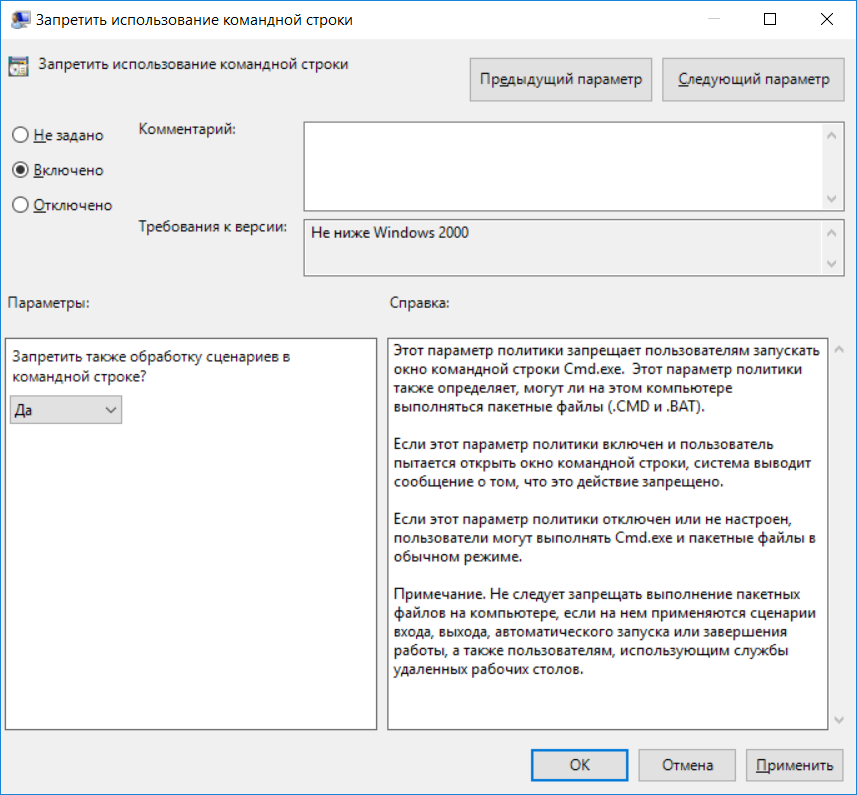

Запрещаем доступ к командной строке и PowerShell

Окно Выполнить используют самые начинающие пользователи. Продвинутые пользователи используют или командную строку, или PowerShell. Запретить пользователям использовать командную строку можно, проведя настройку групповой политики Конфигурация пользователя, Административные шаблоны, Система, Запретить использование командной строки (рис. 4). Также включите опцию Запретить также обработку сценариев в командной строке, чтобы нельзя было запускать сценарии командной строки.

Рис. 4. Запрещаем использование командной строки в Windows Server

Если облака для вас

не просто теория

Широкий спектр услуг

по выделенным северам

и мультиклауд-решениям

Конфигурация VPS и бесплатный тест уже через 2 минуты

Организация вашей IT-инфраструктуры на основе мультиклауд-решения

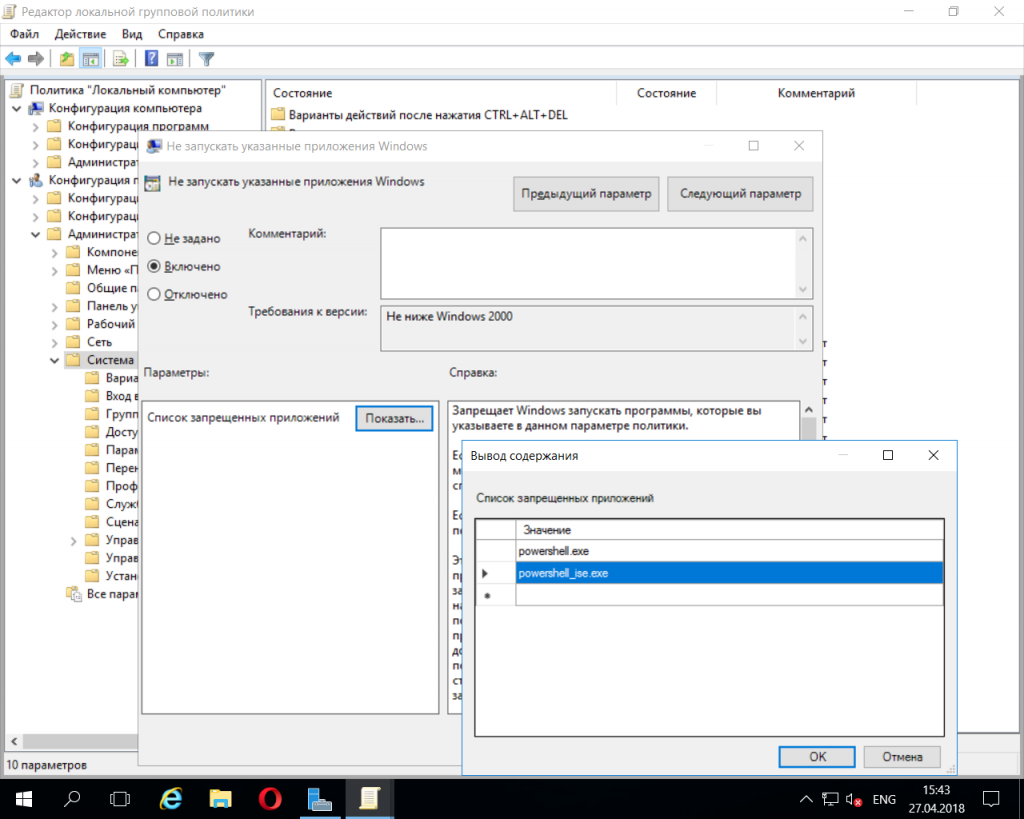

Отдельной групповой политики, запрещающей запуск PowerShell, нет, но есть групповая политика, запрещающая запуск определенных приложений. Она называется Не запускать указанные приложения Windows и находится все в том же разделе Система. Включите ее и запретите запуск powershell.exe and powershell_ise.exe (рис. 5).

Рис. 5. Запрет запуска PowerShell

Также, пока вы еще не «ушли» из раздела Система, неплохо было бы запретить запуск редактора реестра. Для этого включите Запретить доступ к средствам редактирования реестра.

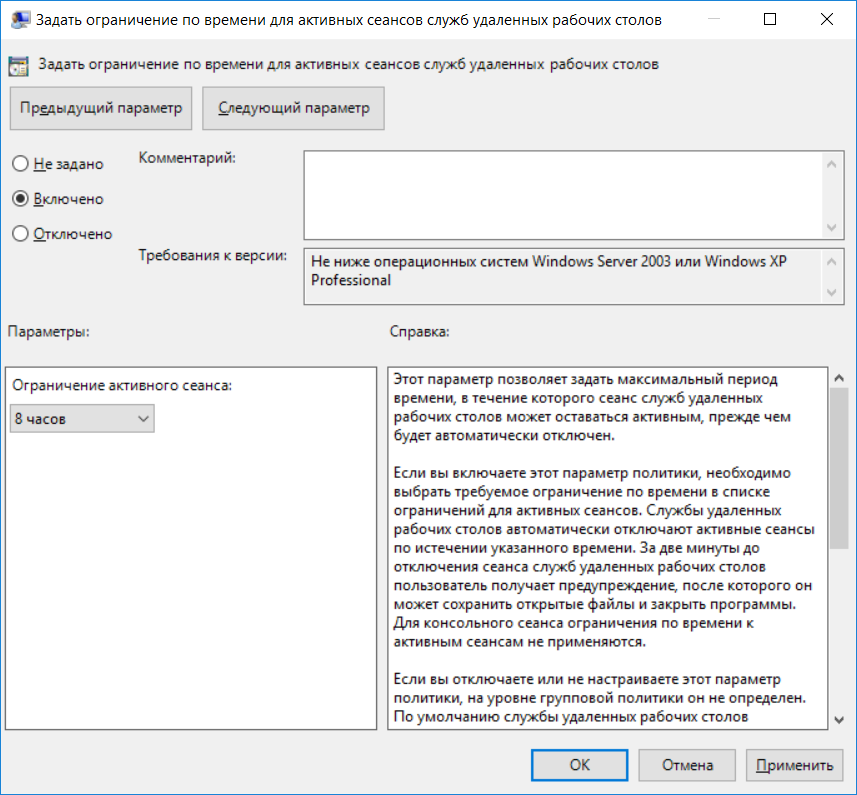

Максимальное время работы пользователя

Групповая политика Конфигурация пользователя, Административные шаблоны, Компоненты Windows, Службы удаленных рабочих столов, Узел сеансов удаленных рабочих столов, Ограничение сеансов по времени, Задать ограничение по времени для активных сеансов служб удаленных рабочих столов позволяет задать максимальную продолжительность сеанса. Ее можно установить, например, в 8 часов.

Рис. 6. Ограничиваем время сеанса

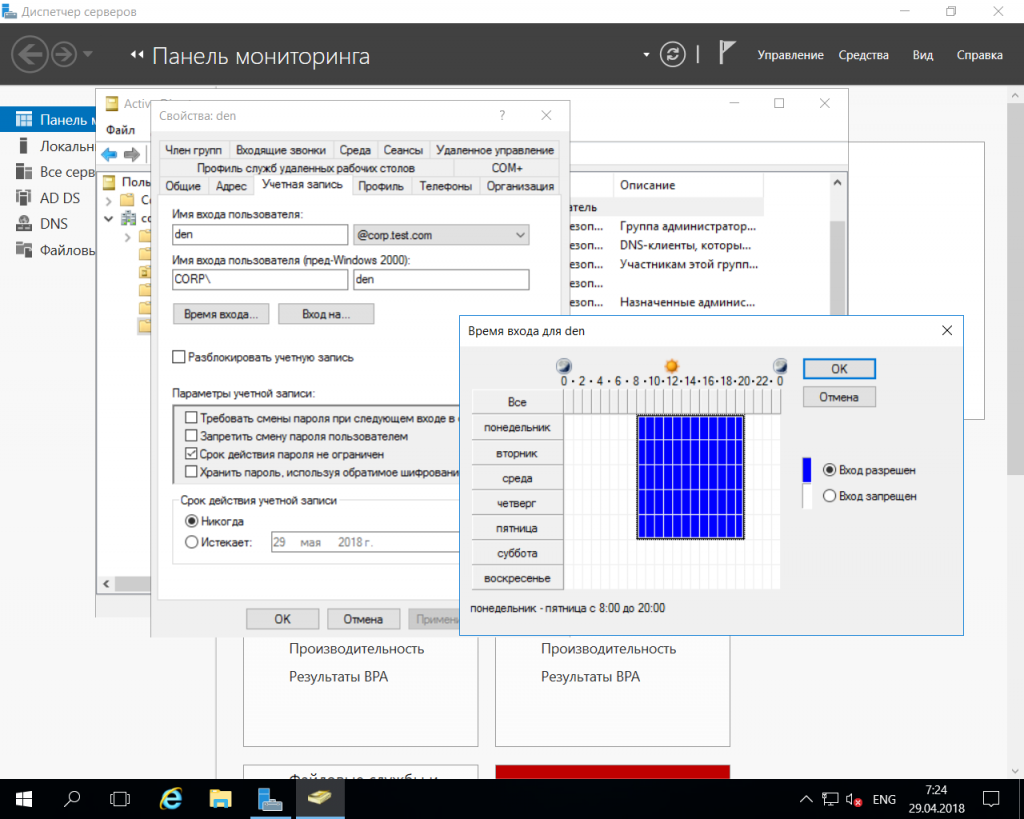

К сожалению, эта настройка не помешает пользователю снова залогиниться на сервере. Ограничить время входа на сервер можно только с помощью оснастки Пользователи и компьютеры Active Directory, но далеко не все терминальные серверы являются контроллерами домена, к сожалению. Разворачивать контроллер домена только ради этой функции не хочется (например, если терминальный сервер у вас используется только ради совместного доступа к 1С, нет смысла проводить настройку контроллера домена).

Рис. 7. Установка времени входа учетной записи в Windows Server

Отключение элементов панели управления

С помощью групповых политик можно отключить некоторые элементы панели управления. В разделе Конфигурация пользователя, Административные шаблоны, Панель управления находятся две замечательных групповые политики — Скрыть указанные элементы панели управления и Запретить доступ к панели управления и параметрам компьютера. Первая позволяет запретить выбранные элементы панели управления, а вторая вообще запрещает доступ к панели управления и к параметрам компьютера.

Надеюсь, прочитав эту статью, администратору будет немного спокойнее — ведь теперь пользователи смогут сделать гораздо меньше, чего стоит только отключение командной строки и PowerShell.

Популярные услуги

Виртуальный сервер (VDS/VPS) на базе Windows Server (Xelent)

Windows Server от Microsoft — самая популярная операционная система в мире для серверного оборудования. Она применяется для организации файловых каталогов, службы DNS, службы веб-приложений и т. д. Мы предлагаем нашим клиентам арендовать виртуальный server VDS/VPS на базе Windows Server.

VDS Windows сервер

Любой постоянно развивающийся интернет-проект в определенный момент своего существования начинает нуждаться в неограниченном трафике. С помощью VPS Windows сервера можно быстро решить проблему с масштабированием ресурсов в рамках крупной системы.

Источник: www.xelent.ru