PsExec – это портативный инструмент от Microsoft, который позволяет удаленно запускать процессы с использованием учетных данных любого пользователя. Это немного похоже на программу удаленного доступа, но вместо того, чтобы управлять удаленным компьютером с помощью мыши, команды отправляются на компьютер через командную строку.

Вы можете использовать PsExec, чтобы не только управлять процессами на удаленном компьютере, но и перенаправлять вывод консоли приложения на локальный компьютер, создавая впечатление, будто процесс выполняется локально.

Для работы PsExec на удаленном компьютере не требуется никакого программного обеспечения, но следует помнить о нескольких вещах, если инструмент не запускается правильно с первой попытки.

Как настроить PsExec

Если PsExec является переносимым и его не нужно копировать на удаленный компьютер, какой тип настройки ему действительно нужен?

Инструмент работает только при определенных условиях. А именно, когда общий доступ к файлам и принтерам включен как на локальном, так и на удаленном компьютере, и когда на удаленном компьютере правильно установлен общий ресурс $ admin для предоставления доступа к его папке Windows .

Удалённое управление компьютером: мой опыт TeamViewer, AnyDesk, Google Remote Desktop

Вы можете дважды проверить, что общий доступ к файлам и принтерам включен, заглянув в настройки брандмауэра Windows:

- Введите firewall.cpl в диалоговом окне «Выполнить». Один из способов открыть Run – воспользоваться сочетанием клавиш WIN + R .

- Выберите Разрешить приложение или функцию через брандмауэр Windows в левой части окна. Это может выглядеть как Разрешить приложение или функцию через брандмауэр Защитника Windows в зависимости от настроек вашего компьютера, но это тот же вариант.

- Убедитесь, что Общий доступ к файлам и принтерам помечен галочкой в поле Личное справа от него. Если это не так, поставьте флажок в этом поле и выберите ОК . Если вы не можете изменить настройки брандмауэра, потому что они неактивны, нажмите Изменить настройки в верхней части окна.

- Теперь вы можете выйти из любых открытых настроек брандмауэра Windows.

Теперь, когда брандмауэр Windows правильно настроен для PsExec, у вас не должно возникнуть проблем с доступом к общему ресурсу $ admin на удаленном компьютере, если выполняются следующие условия:

- Оба компьютера принадлежат одной рабочей группе

- Вы знаете пароль к учетной записи администратора на удаленном компьютере

Посмотрите это руководство на Wintips.org, если вам нужна помощь в выполнении этих задач или если вы сделали их правильно, но позже, после попытки использовать PsExec, как описано ниже, вы получите ошибку «Отказано в доступе».

Как использовать PsExec

Прежде чем использовать PsExec для выполнения удаленных команд, вы должны загрузить программу и разместить командную строку таким образом, чтобы вы могли правильно использовать инструмент.

- Загрузите PsExec на компьютер, на котором будут выполняться удаленные команды. PsExec доступен бесплатно от Microsoft на Sysinternals как часть PsTools.

- Извлеките файлы из загрузки PsTools.zip . Вы можете сделать это, щелкнув правой кнопкой мыши файл ZIP и выбрав Извлечь все . Любая сторонняя программа извлечения файлов тоже будет работать.

- Откройте папку, в которой находятся извлеченные файлы, и на панели навигации в верхней части папки удалите содержимое и введите cmd . Другой способ сделать это, по крайней мере, в некоторых версиях Windows, – Shift + щелчок правой кнопкой мыши в пустом месте в папке PsTools и выбрать Открыть командное окно здесь .

- Откроется командная строка в этой папке, чтобы вы могли запускать команды через PsExec.

- С помощью командной строки теперь откройте папку, содержащую PsExec.exe, вы можете начать вводить команды на удаленном компьютере.

Как и любой инструмент командной строки, PsExec работает только тогда, когда его синтаксис точно соблюдается. Как только вы поймете, как вводить команды так, как их понимает PsExec, вы можете управлять программой из любой командной строки.

#8. Настройка удаленного подключения на Windows Server 2019.

Вот как должны вводиться команды PsExec:

Это может выглядеть сложно и запутанно, но не волнуйтесь! Внизу этой страницы есть несколько примеров, которые вы можете использовать на практике.

Приведенный выше синтаксис используется для выполнения любого из следующих аргументов команды PsExec:

Примеры команд PsExec

Вот несколько примеров того, как использовать PsExec для выполнения таких задач, как запуск удаленных команд командной строки, управление службами Windows, а также запуск или установка программ.

psexec \ 192.168.86.62 cmd

Одним из самых простых способов использования PsExec для запуска команд командной строки на удаленном компьютере является выполнение cmd по IP-адресу компьютера, в данном примере 192.168.86.62 .

Выполнение этого откроет обычное окно командной строки в существующем и позволит вам вводить каждую команду, как если бы вы сидели перед удаленным компьютером.Например, вы можете ввести ipconfig , чтобы получить эти результаты с другого компьютера, или mkdir , чтобы создать новую папку, dir , чтобы вывести список содержимое папки и т. д.

psexec \ mediaserver01 tracert lifewire.com

Другой способ использования PsExec – ввод отдельных команд, но без запуска полной командной строки. В этом примере мы выполняем команду tracert для lifewire.com , и поскольку мы указали имя удаленного компьютера mediaserver01 , результаты команды относятся к тот компьютер, а не локальный (то есть тот, на котором вы находитесь).

psexec \ FRONTDESK_PC -u tomd -p 3 * (сетевой стартер тома № 87

Приведенный выше пример команды PsExec запускает службу диспетчера очереди печати spooler удаленно на компьютере FRONTDESK_PC с использованием пароля пользователя tomd , 3 * (том # 87 .

Эту же команду можно использовать для удаленной остановки службы, но вместо «пуск» введите «стоп».

psexec \ mikelaptopw10 -i -s C: Windows regedit.exe

Здесь мы используем PsExec для запуска редактора реестра на удаленной машине, mikelaptopw10 , в системной учетной записи. Поскольку используется -i , программа откроется в интерактивном режиме, что означает, что она действительно запустится на экране удаленного компьютера.

Если бы -i не было указано в приведенной выше команде, она выполнялась бы в скрытом режиме, чтобы не показывать какие-либо диалоговые окна или другие окна.

psexec \ J3BCD011 -c «Z: files ccleaner.exe» cmd/S

В последнем примере использования PsExec мы используем -c для копирования программы ccleaner.exe на удаленный компьютер J3BCD011 , а затем выполните его с параметром /S , поскольку именно это CCleaner использует для включения автоматической установки (не требующей ввода данных пользователем). Для добавления такого аргумента требуется cmd .

PsExec может быть опасным

Очень важно понимать, насколько мощен PsExec и как его можно использовать для компрометации компьютера при использовании в небезопасной среде.

Например, сочетание -c , -u и -p определенно позволит любому, кто подключен к компьютеру по сети и обладает знаниями о учетные данные администратора, выполнять секретные вредоносные программы с чьими-либо учетными данными.

Даже этот последний, вполне приемлемый пример из предыдущего раздела приобретает совершенно новую цель, если учесть, что вместо CCleaner кто-то может установить все что угодно, в фоновом режиме, и никакие окна не показывают, что что-то происходит.

Все это говорит о том, что, учитывая необходимые изменения в брандмауэре и знание учетных данных администратора, кто-то должен был бы знать, нет оснований для беспокойства, поскольку пароль администратора на удаленном компьютере является сложным и приняты другие основные меры безопасности.

Некоторые антивирусные программы ошибочно идентифицируют PsExec как опасный файл, но эти предупреждения можно игнорировать, если вы точно знаете, что используемая вами программа взята из приведенного выше источника Microsoft. Это происходит потому, что известно, что вредоносное ПО использует PsExec для передачи вирусов.

Источник: solutics.ru

RDP: Как подключиться к виртуальному серверу Windows?

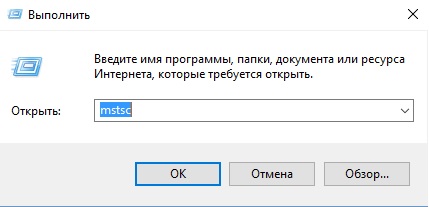

Взятый вами в аренду виртуальный сервер работает на ОС Windows Server. Чтобы подключиться к нему, используйте протокол RDP (remote desktop protocol) или по-другому «Подключение к удалённому рабочему столу». Если ваш компьютер работает на ОС Windows, чтобы зайти на ваш сервер, выполните следующие команды Пуск -> Программы -> Стандартные -> Подключение к удалённому рабочему столу Или используйте Win+R (либо щелкните правой кнопкой мыши по кнопке Пуск, выберите Выполнить) наберите mstsc, нажмите ОК.

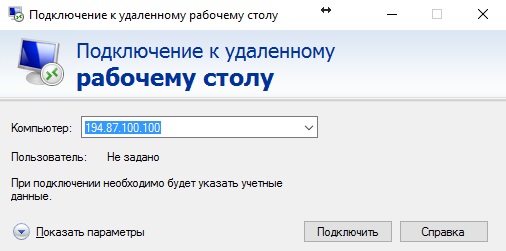

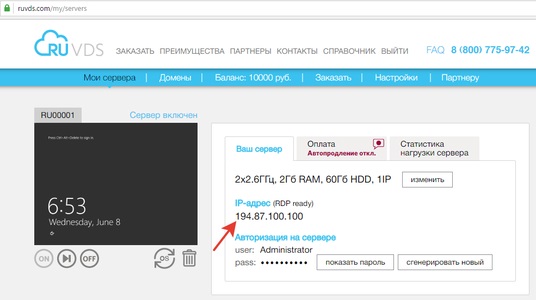

В новом окне впишите IP-адрес вашего сервера, IP-адрес указан в вашем личном кабинете, в разделе “Мои серверы”.

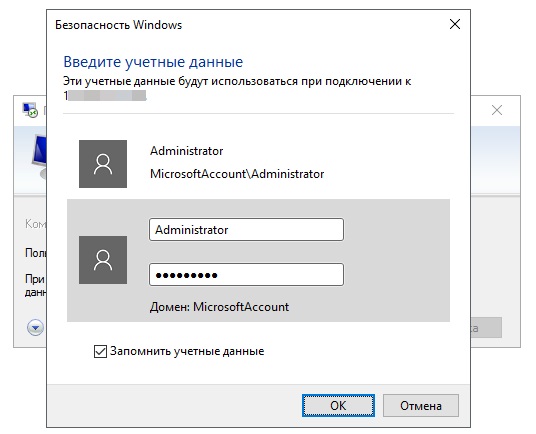

Далее нажимаем «Подключить» и попадаем на окно с вводом учетных данных

Во всех создаваемых виртуальных серверах на RUVDS генерируется уникальный пароль. Вводите логин (по умолчанию это Administrator) и пароль, из вашего личного кабинета, который будет виден, если нажать показать пароль, он также дублируется письмом на вашу электронную почту.

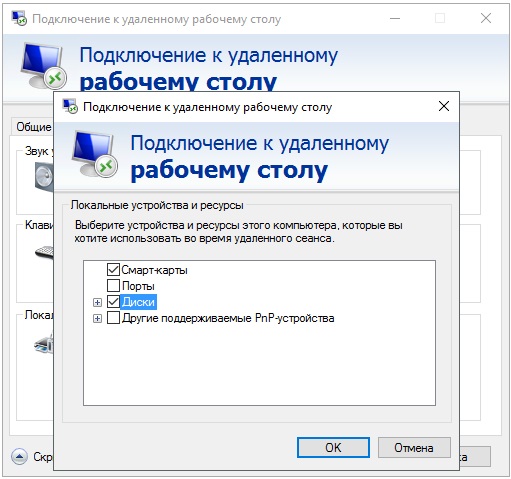

Чтобы вы смогли перенести файлы с вашего компьютера на свой виртуальный сервер, нужно подключить передачу данных.

Удаленное подключение возможно также с компьютера на Mac OS (клиент для подключения) либо с планшета или смартфона на Android и iOS а также из по Linux с помощью клиентов, реализующих протокол RDP. Если на вашем рабочем компьютере установлена ОС Windows XP, тогда следуйте следующей инструкции на нашем сайте.

Источник: ruvds.com

PsExec — утилита для удаленного выполнения команд

Выполнение команд на удаленном компьютере — задача довольно распространенная. Это может быть необходимо для изменения настроек системы, установки или удаления программ и много еще для чего. Для решения подобных задач есть довольно много различных инструментов, начиная с серьезных программных комплексов типа System Center Configuration Manager и заканчивая скромными утилитами командной строки . Об одной из таких утилит и пойдет речь в этой статье.

Утилита PsExec входит в состав пакета PsTools компании Sysinternals. Она позволяет выполнять команды на удаленных компьютерах и при этом не требует установки в систему. Для использования утилиты достаточно просто скопировать ее в папку с исполняемыми файлами (напр. C:Windowssystem32) и запустить из любой оболочки командной строки: Cmd или PowerShell.

Принцип работы программы состоит в следующем: в ресурсах исполняемого файла PsExec.exe находится еще один исполняемый файл – PSEXESVC, который является службой Windows. Перед выполнением команды PsExec распаковывает этот ресурс в скрытую административную папку удалённого компьютера Admin$ (C:Windows), в файл C:Windowssystem32psexesvc.exe.

Примечание. Если вы с помощью ключа -c указали программе, что необходимо скопировать исполняемые файлы на эту систему, они тоже скопируются в эту папку.

После завершения копирования PsExec устанавливает и запускает службу, используя API функции Windows для управления службами. Затем, после запуска PSEXESVC между ним и PsExec устанавливается соединение для передачи данных (ввода команд и получения результатов). По завершению работы PsExec останавливает службу и удаляет её с целевого компьютера.

Синтаксис PsExec выглядит следующим образом:

psexec \компьютер [-u пользователь [-p пароль]] программа [аргументы]

Имя пользователя и пароль можно и не задавать, тогда удаленный процесс запускается из под той же учетной записи, что и программа PsExec. Однако поскольку удаленный процесс является олицетворением, то он не будет иметь доступа к сетевым ресурсам удаленной системы. Если же задать имя пользователя, то удаленный процесс запустится из под указанной учетной записи и получит доступ к тем же сетевым ресурсам удаленной системы, что и данная учетная запись. Однако имейте ввиду, что пароль передается в удаленную систему открытым текстом.

В качестве примера очистим кэш dns на удаленном компьютере SRV1:

psexec \SRV1 ipconfig /flushdns

Команда будет запущена на компьютере SRV1 под вашими учетными данными. После завершения работы ipconfig весь текстовый вывод будет передан на ваш компьютер, а кроме того будет возвращён код выполнения команды (error code). В случае если команда выполнилась успешно, он будет равен 0.

Если нужно выполнить несколько команд, то лучше установить с удаленным компьютером интерактивный сеанс. Для этого вводим команду psexec \SRV1 cmd . Теперь команды, вводимые на локальном компьютере будут выполняться на удаленном компьютере SRV1.

И еще один интересный способ использования утилиты PsExec. Если не указывать имя компьютера, то по умолчанию команда выполняется в локальной системе. Используя ключ -s можно запускать программы под учетной записью системы. Например, запустим сеанс командной строки: psexec -s cmd и затем командой whoami проверим, под каким пользователем мы сейчас работаем. Эта возможность может пригодиться для отладки программ или доступа к скрытым разделам реестра SAM и SECURITY.

Ну и несколько слов о ключах программы. Все описывать не буду, расскажу о наиболее интересных:

-c

Указанная программа копируется в удаленную систему для выполнения. Например:

psexec \SRV1 -c test.exe

Если этот параметр не задан, то приложение должно находиться в системной папке удаленного компьютера. Если же на удаленном компьютере такая программа уже есть и находится не в системном каталоге, то необходимо указать к ней полный путь (если имя программы содержит пробелы, то его необходимо поместить в кавычки):

psexec \SRV1 «c:program filestest.exe»

Если вместе с ключом -c использовать ключ -f то даже если программа уже есть в удаленной системе, она будет перезаписана. А с ключом -v она перезапишется только в том случае, если копируемая версия программы более новая чем та, что установлена в системе.

-i

Работа программы в интерактивном режиме. По умолчанию PsExec выполняет команды в скрытом режиме, то есть на системе где выполняется команда, не выводятся никакие окна или диалоги. Однако есть возможность изменить это с помощью ключа -i . После него можно указать номер сессии, в которой выводить окна, а можно и не указывать, тогда интерфейс будет отображен в консольной сессии.

-d

Указывает, что не нужно ждать завершения приложения. В этом случае мы не получим выходных данных от консольной утилиты, но зато сможем не дожидаясь завершения предыдущей команды запускать следующие. Этот параметр следует использовать только при запуске неинтерактивных приложений.

-h

Используется для запуска программы в режиме повышения полномочий. Может потребоваться в операционных системах Windows Vista и выше для запуска некоторых программ, вносящих изменения в настройки системы (например regedit).

-l

А с помощью этого ключа можно наоборот понизить полномочия. При запуске процесса пользователю вне зависимости от его принадлежности к группе администраторов предоставляются ограниченные права (права группы «администраторы» отменяются, и пользователю предоставляются только права, назначенные группе «пользователи»).

Полную справочную информацию о всех ключах программы можно получить, просто введя команду psexec в командной строке без параметров.

Источник: windowsnotes.ru