Рекомендуем почитать:

Xakep #288. Неправильные эльфы

- Содержание выпуска

- Подписка на «Хакер» -60%

Хакер C. L. Rokr нашёл способ обхода механизма проверки подписей программ при запуске в Windows RT. Таким образом, становится возможной установка и запуск произвольных десктопных приложений под Windows RT.

Windows RT — особая версия Windows 8, оптимизированная для процессоров ARM. Её обычно устанавливают на планшеты, в том числе на фирменный Microsoft Surface. В комплекте поставки отсутствует Windows Media Player, а единственными десктопными приложениями могут быть только те, которые поставляются вместе с операционной системой: это File Explorer, Internet Explorer и Office RT.

В дальнейшем устанавливать на устройство можно только приложения, созданные с использованием кроссплатформенных API-интерфейсов Windows Runtime. Получив соответствующую цифровую подпись, такое приложение может быть установлено на Windows RT. Запрещено портировать или запускать на Windows RT десктопные приложения со старых версий Windows.

Surface RT Играем в Xbox one на планшете.

Операционная система осуществляет проверку подписи приложения при запуске. В своём блоге автор пишет, что эксплойт стал возможен благодаря той тщательности, с которой компания Microsoft осуществила портирование кода операционной системы с платформы x86 на платформу ARM.

Они портировали код настолько точно, что даже относительный адрес в памяти 0x19FFA6 имеет здесь такую же функцию — хранить байт, который соответствует минимальному уровню качество подписи кода, который приемлем для запуска приложения. Значение “0” соответствует отсутствию цифровой подписи. Значение “8” соответствует цифровой подписи, одобренной Microsoft. Максимальное значение “12” — это системные компоненты Windows.

На компьютерах x86 приложения запускаются с минимальным уровнем “0”, а под Windows RT у них должно быть значение качества подписи минимум “8”. Этот параметр хранится непосредственно в ядре и не может быть изменён. Однако, после того как система загружает его в память, его можно изменить непосредственно в памяти. Автору эксплойта удалось внедрить в память необходимый код через процесс CSRSS (Client/Server Runtime Subsystem), компонент ядра Windows, с помощью дебаггера, который модифицирует данные CSRSS в памяти. Таким образом, удалось загрузить код, который меняет значение “8” на “0” по известному адресу.

Возможно, кто-нибудь использует работу C. L. Rokr и выпустит простенькую утилиту, которая будет выполнять всю работу без необходимости разбираться с дебаггером. В любом случае, джейлбрейк нужно будет повторять после каждого запуска ОС. Как в случае с мобильными устройствами, это называется «привязанный джейлбрейк».

Хакер обращается с призывом к Microsoft снять ненужное «маркетинговое» ограничение на запуск приложений Win32 под Windows RT или хотя бы дать пользователям самим возможность принимать решения, какие программы они могут запускать. То есть сделать проверку цифровых подписей отключаемой опцией.

Планшетная Трагедия MICROSOFTa

Источник: xakep.ru

Запуск произвольных приложений на Windows 8 RT

Еще 6 января 2013 года в специально созданном блоге On the Surface of Security появилась первая и единственная запись о возможности обхода системы запуска неподписанных приложений в Windows 8 RT. Многие сетевые издания трактуют статью как «jailbreak для Windows 8 RT». Попробуем вместе разобраться, что же хотел сказать автор на самом деле.

Факты о джейлбрейке RT

- опубликован практический способ запуска неподписанных desktop-приложений на Windows 8 RT;

- уязвимость существует в самом ядре Windows 8 и присутствует как в x86, x64 так и в ARM-версии;

- код и методика доступны для повторения, осуществлять unlock нужно вручную, каждый раз после перезагрузки устройства.

Главные выводы автора jailbreak RT

- Windows 8 RT является точной копией (портом) обычной Windows 8;

- невозможность запуска в desktop режиме RT каких либо пользовательских приложений это маркетинговый ход.

Таким образом речь идет не столько о возможности запуска пиратских приложений, сколько о возможности написания (и портирования) приложений для desktop-режима которые можно распространять и устанавливать на планшет в обход Магазина Windows. Такие приложения не обязаны подчинятся идеологии ModernUI, что отлично подходит для сценария использования Surface с подключенной клавиатурой и мышью.

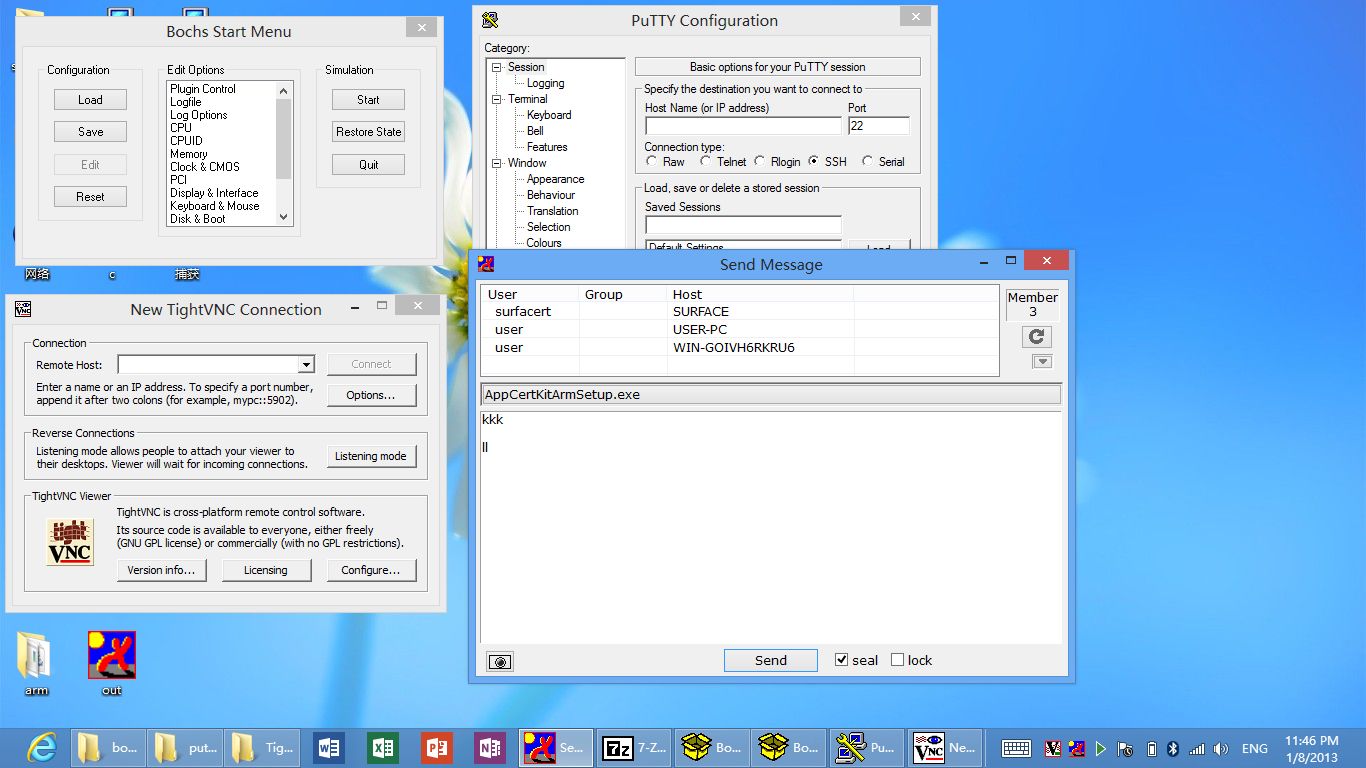

Вы можете повторить эксперимент автора на своем RT-устройстве. Понадобится персональный компьютер и Visual Studio 2012 Remote Tools. Активное обсуждение вопроса (включая историю появления этой уязвимости) идет на ветке форума XDA-developers. Помните главное — практической пользы от уязвимости нет. Вы не сможете запускать какие либо программы пока не напишите (или соберете под ARM готовые приложения написанные на .NET 4.5) их самостоятельно с помощью того же Visual Studio. Некоторые примеры таких программ ходят «по рукам» — скриншоты доступны для:

- Benchmark в 7z

- TightVNC_ARM и Putty_arm

- эмулятор Bosh + архив

Обнаруженная уязвимость никак не угрожает вашему планшету на практике — даже если загрузить вредоносный код в память Surface (например получив его на сомнительном сайте через браузер), то для активации вам потребуется пройти всю процедуру jailbreak. Причем сделать это осмысленно, самостоятельно и повторять эти действия каждый раз после перезагрузки устройства. В любом случае, Microsoft уже работает над исправлением этой уязвимости.

Источник: ms-surface.ru

RT Desktop Store: просмотр и установка более 50 настольных программ в Windows RT 8.1

Windows RT 8 / 8.1 — это специфичный для ARM вариант Windows 8 / 8.1, разработанный специально для планшетов и мобильных устройств, использующих процессоры ARM. В отличие от Windows 8.1, Windows RT 8.1 доступна только предварительно установленной на некоторых планшетах и ПК и не поддерживает приложения, специально предназначенные для систем x86 и x64.

Несмотря на то, что Windows RT 8.1 и Windows 8.1 имеют идентичный пользовательский интерфейс, они отличаются друг от друга (см. Разницу между Windows 8 и Windows RT).

Одним из основных недостатков Window RT 8.1 является отсутствие качественных приложений в официальном Магазине Windows, хотя число приложений постоянно увеличивается и насчитывает более 120 000 приложений. Многие разработчики программного обеспечения выпустили совместимые с Windows RT версии своих приложений, но большинство разработчиков программного обеспечения, похоже, проигнорировали Window RT.

Как и iOS и Android, пользователи Windows RT также могут загружать и устанавливать приложения из-за пределов официального Магазина, взломав операционную систему. Энтузиасты Windows перекомпилировали или перенесли сотни бесплатных приложений Windows с открытым исходным кодом в Windows RT, и с появлением RT Desktop Store поиск перенесенных приложений стал еще проще.

RT Desktop Store — бесплатная программа, предназначенная для распространения скомпилированных ARM настольных программ на планшеты с Windows RT. Проще говоря, RT Desktop Store помогает вам просматривать и устанавливать настольные приложения, портированные на Windows RT.

Чтобы установить и использовать приложения, доступные в RT Desktop Store, необходимо сначала сделать джейлбрейк Windows 8 / 8.1 RT с помощью инструмента для джейлбрейка Windows RT 8. По словам Facin, разработчика RT Desktop Store, текущая версия программы включает в себя чуть более 50 приложений, в том числе популярные программы, такие как 7-Zip, Classic Start Menu, FileZilla, Free Download Manager, Notepad ++, Rainmeter, Sumatra PDF и Synergy.

Лучшая вещь об этой программе — ее интерфейс. RT Desktop Store имеет интерфейс, очень похожий на официальный магазин Windows, но не требует учетной записи для загрузки и установки приложений.

Если вы являетесь владельцем устройства Window RT и не возражаете против взлома вашего устройства для установки настольных приложений на планшет, вы можете перейти на страницу загрузки, чтобы получить RT Desktop Store и узнать больше о программе.

Обратите внимание, что RT Desktop Store включает в себя только бесплатные программы с открытым исходным кодом, портированные на Windows RT, и не допускает пиратства .

Скачать RT Desktop Store

Источник: ru.athowto.com